Система доменных имен (DNS) играет центральную роль в преобразовании привычных доменных имен в IP-адреса для установления интернет-соединений. Понимание того, что такое DNS, как она работает и какие существуют распространенные типы DNS-сервисов, не только помогает оптимизировать скорость доступа, но и имеет основополагающее значение для кибербезопасности.

Помимо функций подключения, эта статья расскажет вам, как предотвратить утечки DNS и внедрить расширенные настройки безопасности. Это подробное руководство поможет вам освоить вашу DNS-систему, чтобы обеспечить конфиденциальность и максимально стабильное соединение.

1. Что такое DNS? Какова роль DNS в обеспечении доступа в интернет?

Каждую секунду по всему миру отправляются миллиарды запросов на доступ, но как Интернет точно определяет местоположение нужного вам веб-сайта среди миллиардов серверов? Понимание DNS не только помогает разобраться в принципах работы Интернета, но и является ключом к оптимизации производительности и обеспечению безопасности вашей личной сети.

1.1 Что такое DNS?

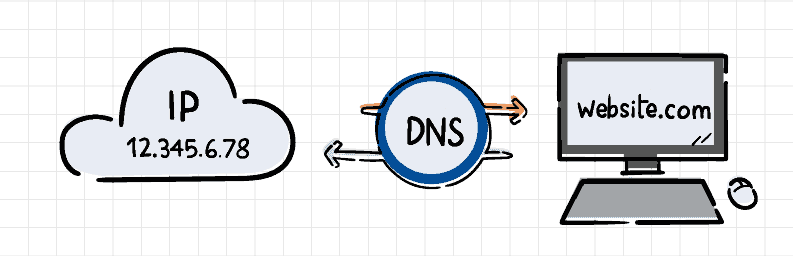

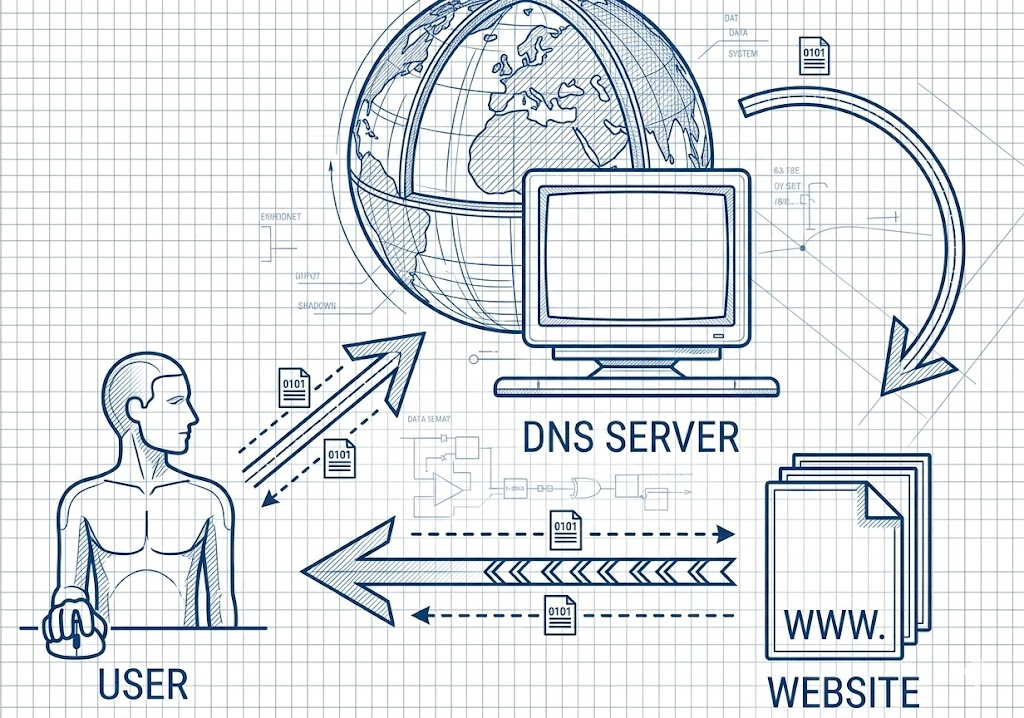

DNS, сокращение от Domain Name System (система доменных имен), — это система, которая управляет доменными именами и разрешает их, помогая идентифицировать IP-адреса, связанные с веб-сайтами или ресурсами в Интернете. Когда вы вводите URL-адрес в свой браузер, DNS используется для определения IP-адреса сервера, на котором размещен этот веб-сайт, что позволяет браузеру правильно подключиться.

Помимо разрешения доменных имен для веб-сайтов, DNS также поддерживает другие сервисы, такие как адреса электронной почты, FTP-серверы и многие другие сетевые службы. Кроме того, DNS предоставляет функции безопасности, такие как цифровые подписи и шифрование, для защиты информации, передаваемой по сети.

Помимо DNS, дополнительную информацию об интернет-инфраструктуре можно найти здесь:

- Интернет-инфраструктура : что это такое и почему она важна?

- Что показывает ваш IP-адрес и как его проверить?

1.2 Роль DNS в обеспечении доступа в интернет

Помимо понимания того, что такое DNS, многие также задаются вопросом, какую роль DNS играет в подключении к интернету. По сути, DNS-серверы играют решающую роль в преобразовании доменных имен в IP-адреса, позволяя браузерам получать доступ к веб-сайтам или ресурсам в интернете и подключаться к ним. В частности, DNS-серверы выполняют следующие функции:

- Разрешение доменных имен: DNS-серверы преобразуют доменное имя веб-сайта в IP-адрес сервера, на котором размещен этот веб-сайт. Когда пользователь вводит доменное имя в свой браузер, система отправляет запрос на DNS-сервер для определения соответствующего IP-адреса.

- Хранение информации DNS: DNS-серверы хранят данные, относящиеся к доменным именам и IP-адресам. При поступлении поискового запроса система обращается к своей базе данных, чтобы определить IP-адрес, связанный с данным доменным именем.

- Обновление информации DNS: DNS-серверы можно настроить на автоматическое или ручное обновление информации о доменных именах и IP-адресах. Эту задачу выполняют сетевые администраторы или инструменты управления DNS.

- Повышенная скорость доступа: DNS-серверы повышают скорость доступа за счет кэширования DNS-информации. Это сокращает время ответа на запросы, поскольку данные извлекаются из кэша, а не запрашиваются у другого сервера.

- Безопасность данных DNS: DNS-серверы можно настроить для защиты данных DNS с помощью таких мер, как шифрование, цифровые подписи и аутентификация пользователей. Эти функции помогают обеспечить безопасную передачу информации DNS и предотвратить кражу.

2. Классификация DNS-серверов

DNS можно классифицировать по-разному в зависимости от принципа его работы, области применения и уровня безопасности. Понимание этих категорий поможет вам разобраться в том, что происходит за кулисами каждый раз, когда вы заходите на веб-сайт.

2.1 На основе ролей в процессе обработки запросов

Когда вы вводите доменное имя, например, google.com, ваше устройство не подключается напрямую к этому веб-сайту. Вместо этого оно отправляет запрос на рекурсивный DNS-сервер (также известный как сервер разрешения имен). Этот сервер, обычно предоставляемый вашим интернет-провайдером (ISP) или общедоступным сервисом, таким как Google DNS или Cloudflare DNS, выступает в роли помощника — он находит для вас правильный IP-адрес.

Если механизм разрешения зависимостей еще не знает ответа, он будет следовать этому пути:

- Сначала будет проверен корневой DNS-сервер, который указывает, где найти сервер домена верхнего уровня (TLD), например, .com как .org.

- Затем резолвер связывается с DNS-сервером верхнего уровня (TLD), который указывает на авторитетный DNS-сервер — сервер, хранящий фактическую запись доменного имени.

После того, как авторизованный сервер ответит, ваш браузер получит правильный IP-адрес и загрузит веб-страницу.

Вкратце: рекурсивный DNS-сервер запрашивает соединение, а авторитетный DNS-сервер отвечает — так ваше устройство находит выход в интернет.

Согласно данным учебного центра Cloudflare , этот процесс занимает миллисекунды и включает в себя совместную работу нескольких DNS-серверов в рамках одной цепочки запросов.

2.2 В зависимости от сферы применения

DNS-серверы также можно группировать по местоположению и частоте использования.

-

Публичный DNS :

- Доступен всем пользователям интернета, легко настраивается и зачастую работает быстрее, чем DNS-сервер по умолчанию вашего интернет-провайдера.

- К распространённым примерам относятся Google DNS (8.8.8.8), Cloudflare DNS (1.1.1.1) и Quad9 DNS (9.9.9.9).

- Это отличные варианты, если вам нужна более высокая скорость, надежность или конфиденциальность.

-

Частный (или локальный) DNS :

- Используется внутри корпоративной или домашней сети для управления внутренними доменными именами, такими как server.local или intranet.company.

- Этот тип помогает повысить внутреннюю скорость и контролировать, какие устройства могут получать доступ к определенным ресурсам.

По данным Google Developers , общедоступные DNS-серверы, такие как Google DNS, призваны улучшить как производительность, так и безопасность по сравнению со стандартными DNS-серверами интернет-провайдеров.

2.3. В зависимости от уровня безопасности

Традиционный DNS использует передачу данных в открытом текстовом формате (UDP-порт 53). Это означает, что любой, кто отслеживает сеть, включая вашего интернет-провайдера или злоумышленника, может видеть ваши DNS-запросы и посещаемые вами веб-сайты.

Для повышения уровня конфиденциальности современные DNS-сервисы теперь поддерживают зашифрованные протоколы, такие как:

- DNS через HTTPS (DoH) — отправляет DNS-запросы по протоколу HTTPS, шифруя вашу активность так же, как и при защищенном веб-соединении.

- DNS over TLS (DoT) — аналогичен DoH, но использует протокол TLS для шифрования, обычно применяемый маршрутизаторами или мобильными системами.

Эти параметры шифрования затрудняют отслеживание вашей истории просмотров третьими лицами.

Согласно данным сети разработчиков Mozilla , DNS поверх HTTPS помогает защитить пользователей, шифруя запросы и предотвращая перехват или подмену IP-адресов.

Краткая сравнительная таблица типов DNS-серверов

|

Классификационная группа |

Тип сервера |

Ключевые роли и характеристики |

Пример / Протокол |

|

1. В соответствии с ролью запроса |

Рекурсивный DNS |

Принимать запросы от пользователей и выступать в роли «помощника», находя для вас IP-адреса. |

DNS-сервер интернет-провайдера, DNS-сервер Google (8.8.8.8) |

|

DNS Gốc (Корневой сервер) |

Первым делом мы расскажем вам, где найти серверы доменов верхнего уровня (TLD), таких как .com, .org. |

13 глобальных кластеров исходных серверов |

|

|

DNS TLD |

Управляйте конкретными расширениями доменных имен и перенаправляйте их на авторизованные серверы. |

Серверы, управляющие доменными расширениями .com и .net. |

|

|

Авторитетный DNS |

Конечная остановка: место, где хранится фактическая запись (IP-адрес) доменного имени. |

Серверы имен Cloudflare и GoDaddy |

|

|

2. В зависимости от сферы применения |

Публичный DNS |

Доступная для всех, она отдает приоритет скорости, конфиденциальности и простоте настройки по сравнению с DNS-серверами интернет-провайдеров. |

Cloudflare (1.1.1.1), Quad9 (9.9.9.9) |

|

Частный (локальный) DNS |

Используйте внутри компании/группы организаций для управления внутренними доменными именами и контроля доступа к ресурсам. |

server.local, intranet.company |

|

|

3. В зависимости от уровня безопасности |

Традиционный DNS |

Использование открытого текста (порт UDP 53) делает его уязвимым для прослушивания или изменения третьими лицами. |

DNS-сервер по умолчанию интернет-провайдера |

|

DNS как HTTPS (DoH) |

DNS-запросы шифруются как веб-трафик HTTPS, что предотвращает отслеживание истории запросов интернет-провайдерами. |

Протоколы безопасности в Chrome/Firefox |

|

|

DNS как TLS (DoT) |

Использует протокол TLS для шифрования, широко применяемый в мобильных системах или маршрутизаторах. |

Безопасность DNS на Android/iOS |

3. Как работает DNS

Когда вы вводите в браузер адрес веб-сайта, например, hidemyacc.com, ваш компьютер фактически не понимает его имени — он понимает только IP-адрес (допустим, IP-адрес hidemyacc.com — 104.26.9.233).

DNS (система доменных имен) работает как телефонная книга в интернете, преобразуя доменные имена в IP-адреса, чтобы ваш браузер знал, куда обратиться.

3.1. Для работы вашего устройства требуется DNS-резолвер.

Ваш компьютер или браузер сначала отправит запрос DNS-серверу (обычно это ваш интернет-провайдер или общедоступный провайдер, такой как Google DNS 8.8.8.8 или Cloudflare 1.1.1.1):

«Какой IP-адрес у hidemyacc.com?»

Если резолвер уже знает ответ (он кэширован), он ответит немедленно. В противном случае он начнет поиск.

3.2. Resolver hỏi Root Server

Корневой сервер — это самый верхний уровень системы DNS. Он не знает точный IP-адрес, но знает, какой сервер обрабатывает домены .com, .org, .net и т. д. Поэтому он говорит: «Обратитесь к серверу .com».

3.3. Для работы Resolver требуется сервер верхнего уровня (.com, .org, .vn, ...).

Сервер верхнего уровня (TLD) сообщает домену .com, какой DNS-сервер отвечает за hidemyacc.com. Он отвечает: «Вы можете найти hidemyacc.com на этом конкретном DNS-сервере».

3.4. Блок разрешения запросов авторитетного DNS-сервера

Наконец, резолвер свяжется с авторитетным DNS-сервером — «официальным» сервером для данного доменного имени. Этот сервер содержит фактические DNS-записи и предоставляет окончательный ответ: hidemyacc.com → 104.26.9.233

Программа-резолвер сохранит этот результат (для более быстрого использования в следующий раз) и отправит его обратно в ваш браузер.

3.5. Браузер подключается к веб-сайту.

Теперь ваш браузер использует этот IP-адрес для подключения к фактическому веб-серверу и загрузки веб-страницы.

Краткое описание принципа работы DNS:

Браузер → DNS-сервер → Сервер-источник → Сервер верхнего уровня → Авторитетный сервер → Возвращает IP-адрес → Загружает веб-страницу

Для более глубокого понимания DNS и связанной с ним терминологии, пожалуйста, ознакомьтесь с дополнительной информацией здесь:

- Что такое VPN? Почему следует использовать VPN для защиты личной информации ?

- Что такое MAC-адрес ? Его анализ, классификация и практическое применение.

- Что такое порт ? Его функции и точная классификация.

4. Лучшие DNS-серверы

При изменении DNS-сервера по умолчанию часто первым делом выбирают общедоступные резолверы. Они быстрые, надежные и бесплатные, но у каждого сервиса есть свои преимущества. В таблице ниже приведено краткое сравнение наиболее популярных DNS-серверов:

|

DNS-провайдер |

Адрес |

Основной фокус |

политика конфиденциальности |

Лучше всего подходит для |

|

DNS Google |

8.8.8.8 / 8.8.4.4 |

Глобальная скорость и надежность |

Хранение временных журналов для предотвращения проблем с производительностью и злоупотреблений ( Google Developers ) |

Пользователи хотят стабильности и высокой производительности. |

|

DNS Cloudflare |

1.1.1.1 / 1.0.0.1 |

Конфиденциальность и шифрование |

Запись IP-адресов не производится; данные будут удалены в течение 24 часов ( Cloudflare ). |

Пользователи ценят конфиденциальность и безопасность. |

|

Quad9 DNS |

9.9.9.9 |

Безопасность и предотвращение угроз |

Некоммерческая организация, не отслеживает пользователей, блокирует вредоносные домены ( Quad9 ). |

Пользователи хотят быть защищены от вредоносных программ и мошенничества. |

|

OpenDNS |

208.67.222.222 / 208.67.220.220 |

Контроль и фильтрация контента |

Анонимизированные журналы могут храниться для анализа ( Cisco OpenDNS ). |

Семьям или небольшим предприятиям необходимо фильтровать контент. |

Вкратце, Google DNS — идеальный выбор, если для вас приоритетна производительность, Cloudflare DNS подходит для пользователей, заботящихся о конфиденциальности, Quad9 ориентирован на безопасность, а OpenDNS отлично подходит для создания безопасной среды просмотра веб-страниц. Вы даже можете комбинировать их в зависимости от ваших потребностей, например, использовать Cloudflare на своем личном устройстве, а OpenDNS — для домашней сети.

>>> Что касается публичных DNS-серверов

- Почему стоит использовать DNS 8.8.8.8 ? Улучшите качество просмотра веб-страниц с помощью общедоступного DNS-сервера Google.

- 1.1.1.1 DNS : Что это такое и как оно может улучшить скорость вашего интернета и конфиденциальность?

- Общедоступные DNS-серверы Google : что это такое и как их настроить для более быстрого доступа в интернет.

5. Процесс поиска и использования DNS.

После ознакомления с DNS и механизмом его работы, мы углубимся в то, как эта система фактически функционирует в интернет-среде. В этом разделе вы подробно узнаете о процессе преобразования доменного имени в IP-адрес, а также о том, как устройства используют эту информацию для подключения к запрошенному вами веб-сайту.

5.1 Процесс поиска DNS

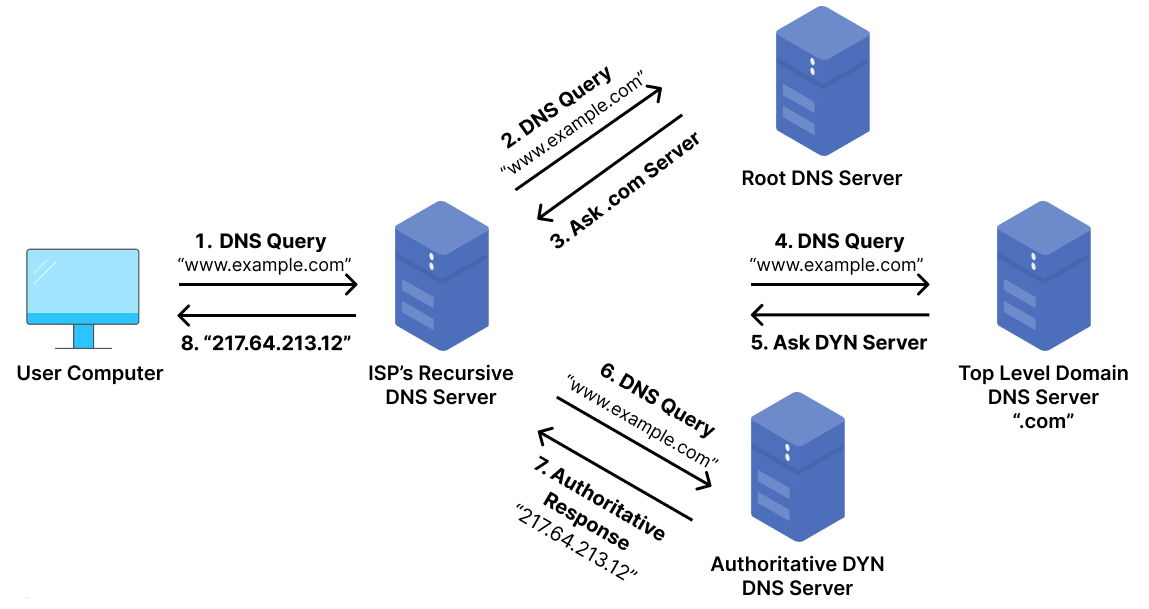

Процесс поиска DNS состоит из 8 шагов, а именно:

Шаг 1 : Пользователь вводит «example.com» в свой веб-браузер; этот запрос отправляется в Интернет и принимается рекурсивным DNS-сервером.

Шаг 2 : Затем резолвер отправляет запрос к корневому DNS-серверу (обозначаемому точкой .).

Шаг 3 : Корневой сервер отвечает на запрос DNS-сервера верхнего уровня (TLD, например, .com или .net), который хранит информацию о доменных именах, которыми он управляет. При поиске example.com наш запрос будет направлен на домен верхнего уровня .com.

Шаг 4 : Затем резолвер отправляет запрос в TLD.com.

Шаг 5 : Сервер верхнего уровня отвечает IP-адресом сервера имен для данного доменного имени (в данном случае, example.com).

Шаг 6 : Наконец, рекурсивный резолвер отправляет запрос на сервер доменных имен веб-сайта.

Шаг 7 : Затем сервер доменных имен возвращает IP-адрес example.com резолверу.

Шаг 8 : DNS-сервер отправляет веб-браузеру IP-адрес первоначально запрошенного доменного имени.

5.2 Простые и быстрые способы использования DNS

Правильный выбор DNS-сервера может повысить скорость вашего интернет-соединения. Вот краткое руководство по изменению DNS-сервера на вашем компьютере:

Шаг 1 : Откройте панель управления: Щелкните меню «Пуск» и найдите «Панель управления».

Шаг 2 : Доступ к состоянию сети: Перейдите в раздел «Просмотр состояния сети и задач», чтобы увидеть информацию о вашей сети.

Шаг 3 : Выберите текущую сеть: выберите используемое вами в данный момент интернет-соединение.

Шаг 4 : Откройте свойства: Нажмите кнопку «Свойства», чтобы изменить параметры сети.

- Выберите протокол интернета версии 4: найдите и выберите «Протокол интернета версии 4» из списка.

- Обновите DNS: выберите «Использовать следующие адреса DNS-серверов» и введите новые адреса DNS.

Шаг 5 : Нажмите «ОК», чтобы сохранить изменения. Теперь вы завершили изменение DNS-сервера и можете проверить скорость вашей сети.

6. Предотвращайте утечки DNS при использовании VPN или прокси.

6.1 Как проверить наличие утечек DNS

Утечки DNS происходят, когда ваше устройство отправляет DNS-запросы за пределы зашифрованного VPN-туннеля. В этом случае, даже если ваш IP-адрес замаскирован, ваш интернет-провайдер или посещаемые вами веб-сайты все равно могут видеть, куда вы обращаетесь. Обычно это происходит, когда операционная система продолжает использовать ваш DNS по умолчанию (как правило, от вашего интернет-провайдера) вместо DNS, предоставляемого VPN.

Вы можете проверить свое соединение с помощью таких инструментов, как ipfighter.com/dns-leak-check , dnsleaktest.com или ipleak.net . Если результаты показывают DNS-сервер вашего интернет-провайдера вместо DNS-сервера вашего VPN, это означает, что ваши DNS-запросы утекают. Чтобы исправить это, включите «Защиту от утечек DNS» в приложении VPN или вручную установите DNS-сервер вашей системы на Cloudflare, Google или Quad9.

Некоторые браузеры, включая Chrome и Firefox, также поддерживают DNS через HTTPS, добавляя дополнительный уровень шифрования наряду с VPN. По данным Google Developers , многие утечки DNS происходят, когда конфигурация VPN и системные настройки DNS не синхронизированы. Очистка кэша DNS после подключения к VPN или ручная перезаписи системных DNS-запросов часто полностью решает эту проблему.

6.2 Как предотвратить утечки DNS

Самый простой способ — использовать VPN со встроенной защитой от утечек DNS. Большинство современных VPN автоматически перенаправляют все DNS-запросы через свои собственные зашифрованные серверы, гарантируя, что ни один запрос не выйдет за пределы защищенного туннеля. Всегда проверяйте настройки своего VPN. Если есть опция «Предотвратить утечки DNS» или «Пользовательский DNS», убедитесь, что она включена.

Если вы предпочитаете ручной подход, вы можете настроить собственный DNS-сервер на системном уровне. Хорошими вариантами являются такие сервисы, как Cloudflare (1.1.1.1) или Quad9 (9.9.9.9), поскольку они соблюдают конфиденциальность и не регистрируют действия пользователей. Таким образом, даже если VPN-соединение прервется, ваше устройство не будет переключаться на DNS-сервер вашего интернет-провайдера.

Ещё один разумный шаг — включить шифрование DNS непосредственно в браузере. Chrome, Firefox и Edge теперь поддерживают DNS через HTTPS (DoH) — функцию, которая скрывает DNS-запросы внутри зашифрованного HTTPS-трафика. При включении этой функции даже ваш провайдер общедоступной сети Wi-Fi или сетевой администратор не смогут определить, к каким сайтам вы обращаетесь. По данным Mozilla, DoH значительно снижает риск перехвата или регистрации DNS-данных.

Также следует очистить кэш DNS после подключения к VPN или изменения конфигурации сети. Это удалит все оставшиеся записи перед установлением защищенного соединения, предотвращая случайное разрешение доменных имен системой через неправильный сервер. В Windows это можно сделать, открыв командную строку и введя команду ipconfig /flushdns.

Для лучшего понимания терминологии в области интернет-инфраструктуры, пожалуйста, ознакомьтесь с дополнительной информацией здесь:

- Что такое WebRTC? Как он работает и каковы его преимущества?

- VPS-хостинг – базовое руководство по хостинговым услугам

- Что такое сеть PAN ? Преимущества и недостатки сетей PAN.

- Что такое прокси ? Преимущества, особенности и как быстро его настроить.

7. Заключение

Понимание DNS и его важности для интернет-соединения имеет основополагающее значение для оптимизации вашего соединения и устранения риска отслеживания или атак через утечки DNS. Поэтому выбор надежного DNS-провайдера и обеспечение мер по предотвращению утечек необходимы для минимизации рисков и повышения безопасности. Кроме того, оптимизация DNS — это самый простой и эффективный способ повысить скорость доступа и создать безопасную среду для просмотра веб-страниц.

8. FAQ

8.1 Как устранить неполадки DNS-сервера?

Вы можете сбросить настройки DNS или переключиться на надежный общедоступный DNS-сервер, например Cloudflare или Google DNS. В Windows выполните команду ipconfig /flushdns, чтобы очистить кэшированные записи перед повторным подключением.

8.2 Улучшает ли DNS работу Интернета?

Да. Быстрая и стабильная DNS-система улучшит скорость загрузки веб-сайта и эффективность браузера в разрешении доменных имен.

8.3 Что произойдет, если отключить DNS?

Без DNS браузеры не могут преобразовывать доменные имена в IP-адреса. Вам пришлось бы вручную вводить числовой IP-адрес каждого веб-сайта, что непрактично.

8.4 Каковы недостатки DNS?

Традиционный DNS не использует шифрование и может быть перехвачен или записан интернет-провайдерами. Кроме того, если DNS-сервер выйдет из строя, веб-сайты могут отображаться как «недоступны», даже если они по-прежнему работают.

8.5 Можно ли обойти все географические ограничения, изменив DNS-запись?

Нет. DNS может обходить незначительные ограничения, но большинство ключей зон используют обнаружение по IP-адресу. Для полного доступа вам потребуется VPN или прокси-сервер.

8.6 Приведёт ли использование DNS поверх HTTPS к замедлению запросов?

Это незначительно. Это лишь немного увеличивает стоимость кодирования, но в большинстве современных браузеров разница практически незаметна.

8.7 Обеспечивает ли DNSSEC защиту от всех атак с подменой IP-адреса?

Она защищает от подмены DNS, но не от перехвата сетевых запросов или атак типа «человек посередине». Это важный уровень защиты, но не полная изоляция.

8.8 Скрывает ли VPN DNS-запросы? (И когда происходит утечка DNS?)

VPN должен шифровать DNS-запросы внутри туннеля, но утечки могут произойти, если ваша система продолжает использовать DNS вашего интернет-провайдера за пределами VPN. Всегда проверяйте соединение после включения VPN.

8.9 Какое решение мне следует выбрать с точки зрения скорости, конфиденциальности или безопасности?

Для скорости: Google DNS. Для конфиденциальности: Cloudflare DNS. Для безопасности: Quad9 DNS (блокирует вредоносные домены).

8.10 Как значение TTL влияет на передачу DNS-запросов при изменении IP-адресов или развертывании веб-сайта?

TTL (Time to Live) определяет, как долго DNS-запись находится в кэше. Чем ниже значение TTL, тем быстрее распространяются изменения, что полезно при миграции серверов или обновлении записей.