Утечка WebRTC — это уязвимость браузера, из-за которой ваш реальный IP-адрес становится открытым, даже если вы используете VPN или прокси-сервер. Многие люди считают, что простого включения VPN достаточно, чтобы оставаться анонимным, но механизм WebRTC может обойти этот уровень защиты. Это особенно рискованно при проведении криптовалютных транзакций, управлении несколькими учетными записями или доступе к контенту с ограниченным региональным доступом. В этой статье анализируется механизм утечки и рассказывается, как эффективно проверять и блокировать утечку WebRTC.

1. Что такое WebRTC и почему он протекает?

Существует некоторая путаница между ВебRTC и DNS ; WebRTC — это технология, встроенная в браузеры, которая позволяет осуществлять видеозвонки, передавать аудио и обмениваться данными в режиме реального времени, а DNS — это система управления и разрешения доменных имен, которая помогает идентифицировать IP-адреса, соответствующие веб-сайтам или ресурсам. Оба принадлежат генеральному интернет-инфраструктура .

Проблема заключается в том, как WebRTC устанавливает прямое соединение между двумя устройствами. Чтобы создать стабильное соединение, браузер должен собрать доступные IP-адреса в системе.

1.1. Прямое одноранговое соединение

WebRTC предназначен для установления одноранговых соединений между двумя устройствами. Данные не проходят через промежуточный сервер, а передаются напрямую из одной точки в другую.

Чтобы установить соединение, браузер должен собрать и опубликовать доступные IP-адреса на устройстве, включая локальные IP-адреса в локальной сети и общедоступные IP-адреса поставщика услуг. Этот процесс сбора данных происходит автоматически, как только веб-сайт активирует функцию WebRTC.

Если нет надлежащего механизма блокировки, реальная информация об IP-адресе может быть раскрыта, что приведет к утечке WebRTC, даже если VPN или прокси-сервер включены.

1.2. Роль протокола ICE

WebRTC использует ICE (установление интерактивного подключения) для поиска оптимального пути соединения между двумя устройствами. При активации ICE сканирует все сетевые интерфейсы системы, включая Wi-Fi, Ethernet и даже физические соединения модема.

Во время этого процесса браузер записывает множество различных типов IP-адресов, включая внутренние IP-адреса и общедоступные IP-адреса. Если эти адреса не ограничены должным образом, веб-сайты могут получить доступ к этим адресам через JavaScript. Это основная причина, приводящая к утечке WebRTC, даже если вы используете VPN или прокси.

2. Утечки WebRTC при использовании VPN или прокси: что нужно знать

Многие люди полагают, что простое включение VPN или настройка Прокси достаточно, чтобы скрыть свой IP. На самом деле утечка WebRTC все равно может произойти из-за различий в способах обработки сетевого трафика.

VPN и прокси работают на двух разных уровнях системы. Однако WebRTC напрямую взаимодействует с сетевым стеком браузера. Это перекрытие создает уязвимость, если оно не настроено правильно.

2.1. При использовании VPN

VPN работает путем создания зашифрованного туннеля между устройством и VPN-сервером. Весь интернет-трафик направляется через IP-адрес этого сервера, а не через реальный IP-адрес.

Теоретически этот механизм туннелирования помогает скрыть публичный IP-адрес от веб-сайтов и онлайн-сервисов. Однако WebRTC не всегда следует зашифрованному маршруту. Когда браузер активирует механизм ICE, он может напрямую запрашивать физические сетевые карты, чтобы найти доступные IP-адреса.

Если этот запрос выходит за пределы VPN-туннеля, реальный IP-адрес поставщика услуг все равно будет открыт. В этом случае происходит утечка WebRTC, хотя VPN по-прежнему показывает статус подключения.

2.2. При использовании прокси

Прокси-сервер работает на уровне приложения и обычно обрабатывает только трафик TCP (протокол управления передачей), например HTTP или HTTPS. Он не контролирует весь сетевой стек операционной системы. Между тем, WebRTC отдает приоритет UDP (протокол пользовательских дейтаграмм) для передачи данных в реальном времени с низкой задержкой. Эти UDP-пакеты могут передаваться напрямую через реальное сетевое соединение, минуя прокси-сервер.

Это асимметрия протокола. Прокси защищает TCP, а WebRTC использует UDP. Кроме того, прокси-сервер не вмешивается в процесс ICE браузера. Когда ICE собирает доступные IP-адреса, реальный IP-адрес все равно можно вернуть веб-сайту. Поэтому, если вы настраиваете только прокси-сервер без обращения к WebRTC, риск утечки WebRTC почти наверняка возникнет.

3. Риски утечки WebRTC

Утечка WebRTC — это не просто маленькая техническая ошибка. Это напрямую нарушает уровень анонимности, который пытается создать VPN или прокси.

Когда реальный IP-адрес будет раскрыт, все действия в Интернете могут быть связаны с вашей фактической личностью или местоположением. Это особенно опасно в средах, связанных с управлением несколькими учетными записями или конфиденциальными транзакциями.

3.1. Потеря анонимности

Когда происходит утечка WebRTC, веб-сайт может получить реальный IP-адрес вместе с IP-адресом VPN или прокси-сервера. Это позволяет системе провести перекрестную ссылку и определить, что вы скрываете свою личность.

Реальный IP-адрес может храниться вместе с файлами cookie, отпечатками пальцев браузера и историей доступа. Когда эти данные объединяются, возможность вас отследить значительно возрастает.

В средах управления несколькими учетными записями достаточно одной утечки WebRTC, чтобы разрушить всю ранее установленную структуру анонимности.

3.2. Географическое местоположение

Утечка WebRTC может раскрыть фактический общедоступный IP-адрес, предоставленный оператором сети. По этому IP-адресу веб-сайт может легко определить страну, город и интернет-провайдера. Даже если вы изменили свой IP-адрес на США или Европу с помощью VPN, WebRTC все равно может вернуть адрес во Вьетнаме.

Такое несоответствие создает аномальный сигнал в антифрод-системах. Платформы могут обнаружить, что вы используете инструменты сокрытия IP-адреса. В маркетинге, партнерской деятельности или доступе к контенту с ограниченным регионом утечка WebRTC приводит к потере географической согласованности и снижает доверие к учетной записи.

3.3. Ограниченные или заблокированные учетные записи

Многие платформы используют IP-адреса в качестве ключевого сигнала в своих системах борьбы с мошенничеством. IP-адреса помогают им обнаруживать связи между учетными записями и оценивать уровни риска. Когда утечка WebRTC раскрывает реальный IP-адрес, система может распознать, что несколько учетных записей получают доступ из одного и того же сетевого источника.

И это особенно опасно для тех, кто управляет большим количеством аккаунтов, занимается партнерской работой или размещает рекламу. Последствия могут включать ограничения функций, контрольные точки безопасности, временную или постоянную блокировку. Одной утечки WebRTC достаточно, чтобы запустить механизмы автоматического контроля.

3.4. Стать мишенью для атак

Публичный IP-адрес — это прямой идентификатор устройства в Интернете. Когда утечка WebRTC раскрывает реальный IP-адрес, вы теряете защитный уровень, обеспечиваемый VPN или прокси-сервером. Злоумышленники могут использовать этот IP-адрес для сканирования портов, идентификации открытых сервисов или использования уязвимостей конфигурации сети.

В некоторых случаях реальный IP-адрес может даже стать целью DDoS-атак, направленных на нарушение соединения. Для профессиональных рабочих сред или внутреннего управления системами утечка WebRTC значительно увеличивает поверхность атаки и общие риски безопасности.

4. Как проверить утечку WebRTC

Прежде чем исправлять, вам необходимо определить, происходит ли в данный момент утечка WebRTC. Процесс тестирования очень прост и занимает всего несколько минут. Эту проверку следует выполнять каждый раз, когда вы переключаете браузеры, меняете VPN или перенастраиваете прокси-сервер.

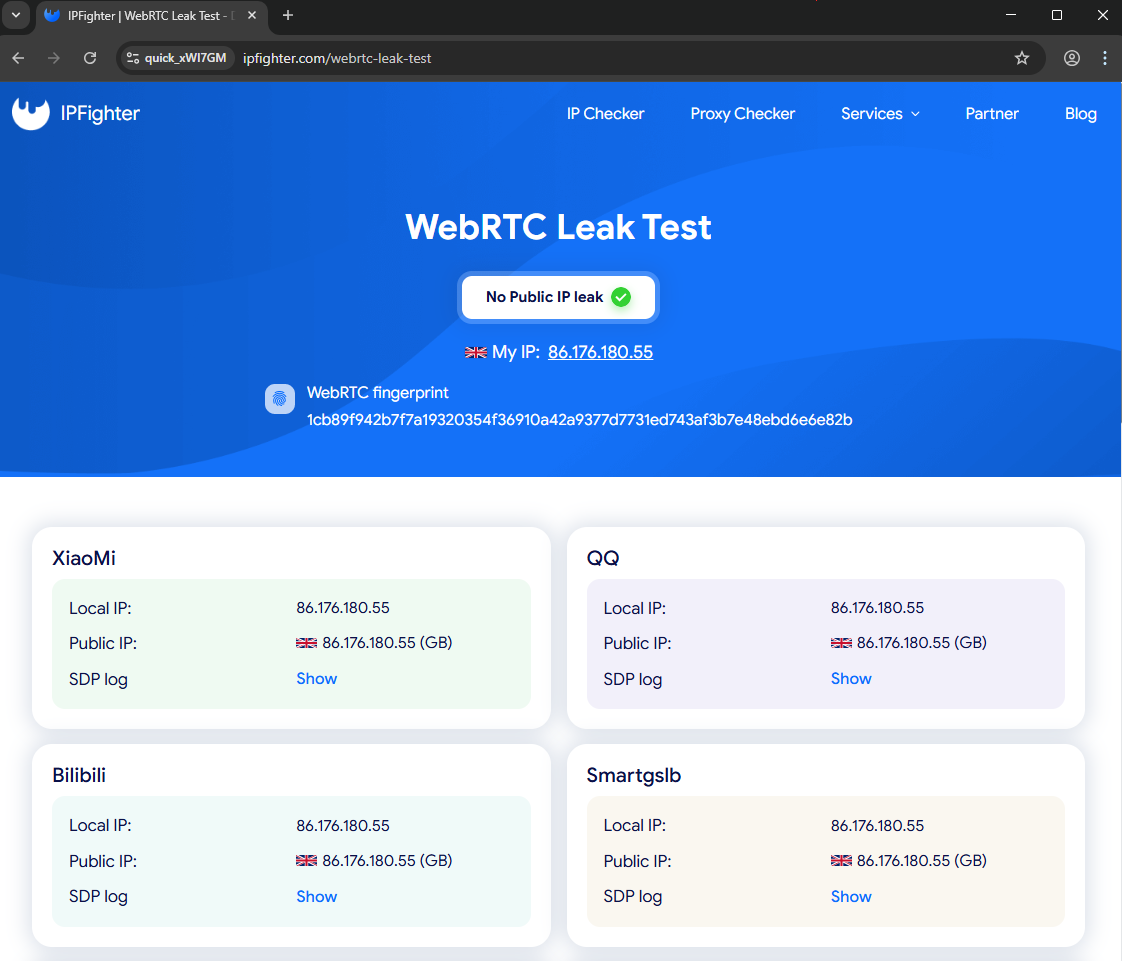

Шаг 1: Определите свой настоящий IP

Отключите VPN или прокси.

Получите доступ к сайтам тестирования, таким как IPLeak.net, BrowserLeaks или IPFighter.

Запишите общедоступный IP-адрес, предоставленный вашим оператором сети. Это ваш настоящий IP.

Шаг 2: Проверьте с включенным VPN/прокси.

Включите VPN или перенастройте прокси как обычно.

Снова посетите тот же сайт тестирования. Обратите внимание на раздел «Общедоступный IP-адрес» или раздел, связанный с WebRTC.

Шаг 3: Сравнить результаты

Если отображаемый IP-адрес по-прежнему соответствует реальному IP-адресу из шага 1, у вас есть утечка WebRTC.

Если отображаемый IP-адрес является IP-адресом VPN/прокси-сервера и нет предупреждения «Потенциальная утечка», ваша текущая конфигурация безопасна. Периодически проверяйте данные, чтобы убедиться в отсутствии утечек WebRTC при обновлении браузера или смене сетей.

5. Как остановить утечки WebRTC?

После выявления утечки WebRTC вам необходимо выбрать метод обработки, подходящий для ваших целей использования. Если вы просто просматриваете веб-страницы, отключения WebRTC может быть достаточно. Если вы работаете профессионально или управляете несколькими учетными записями, требуется настройка более высокого уровня.

5.1: вручную отключить WebRTC

Этот способ подойдет, когда вам не нужна видеосвязь или передача данных в реальном времени.

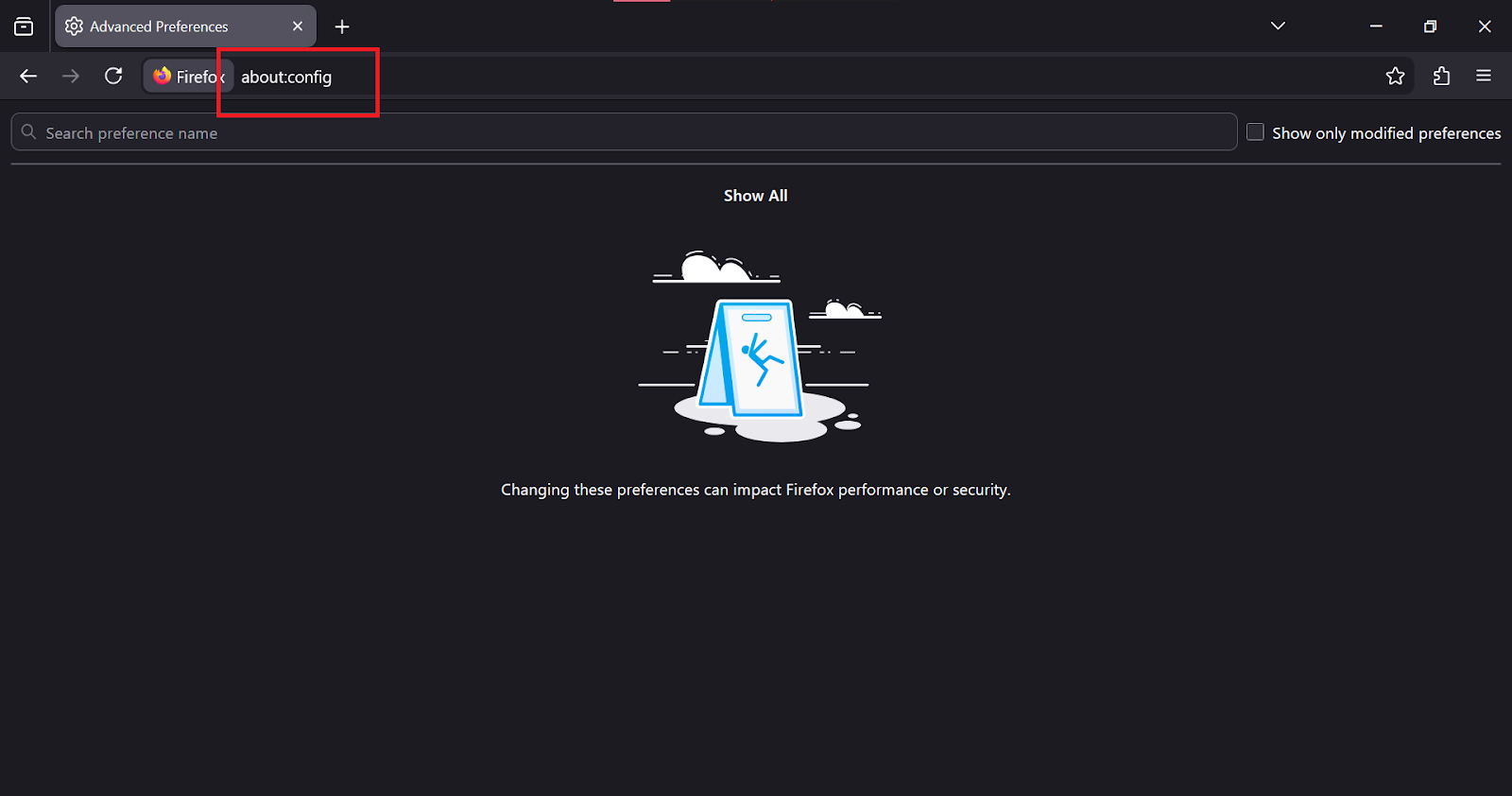

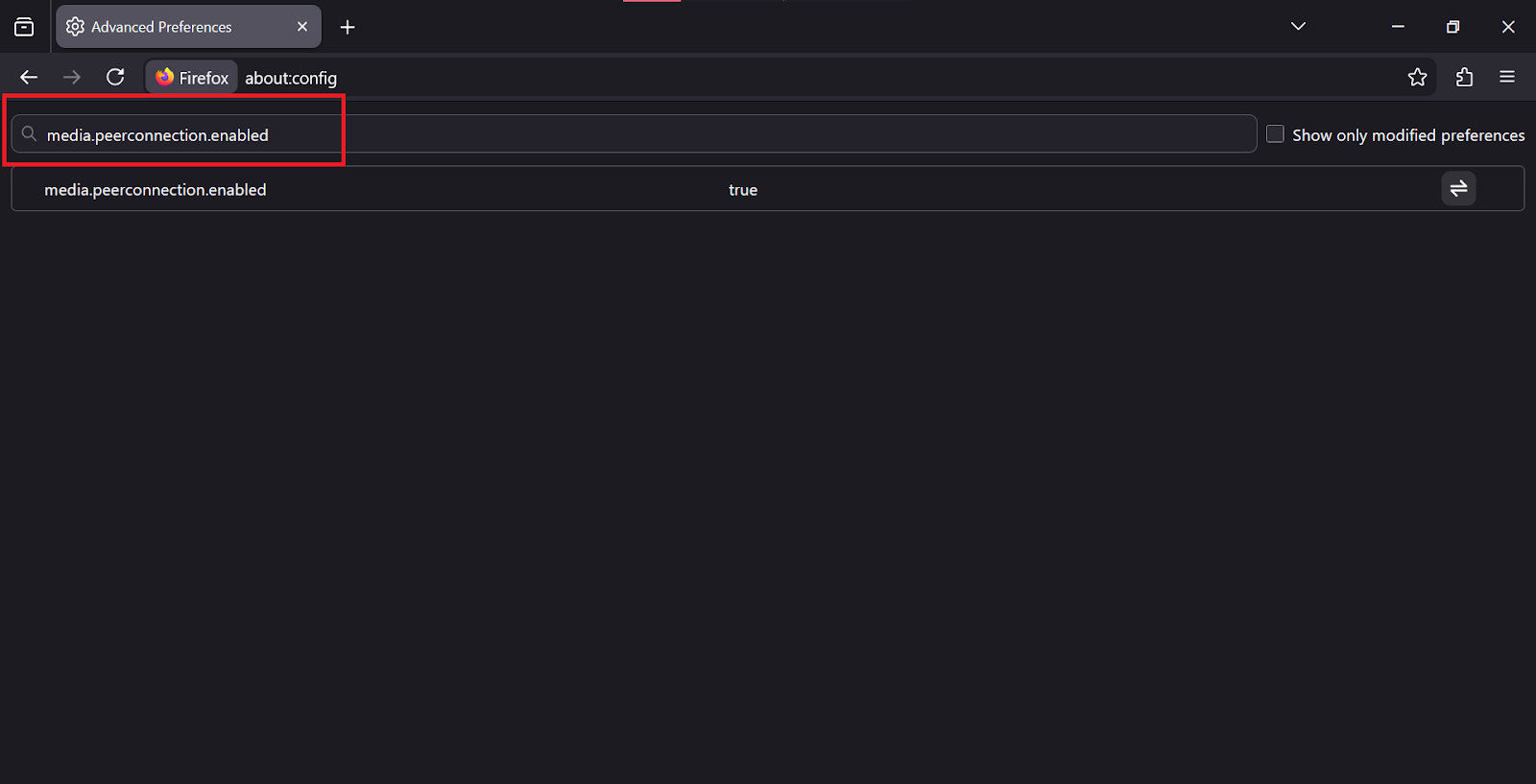

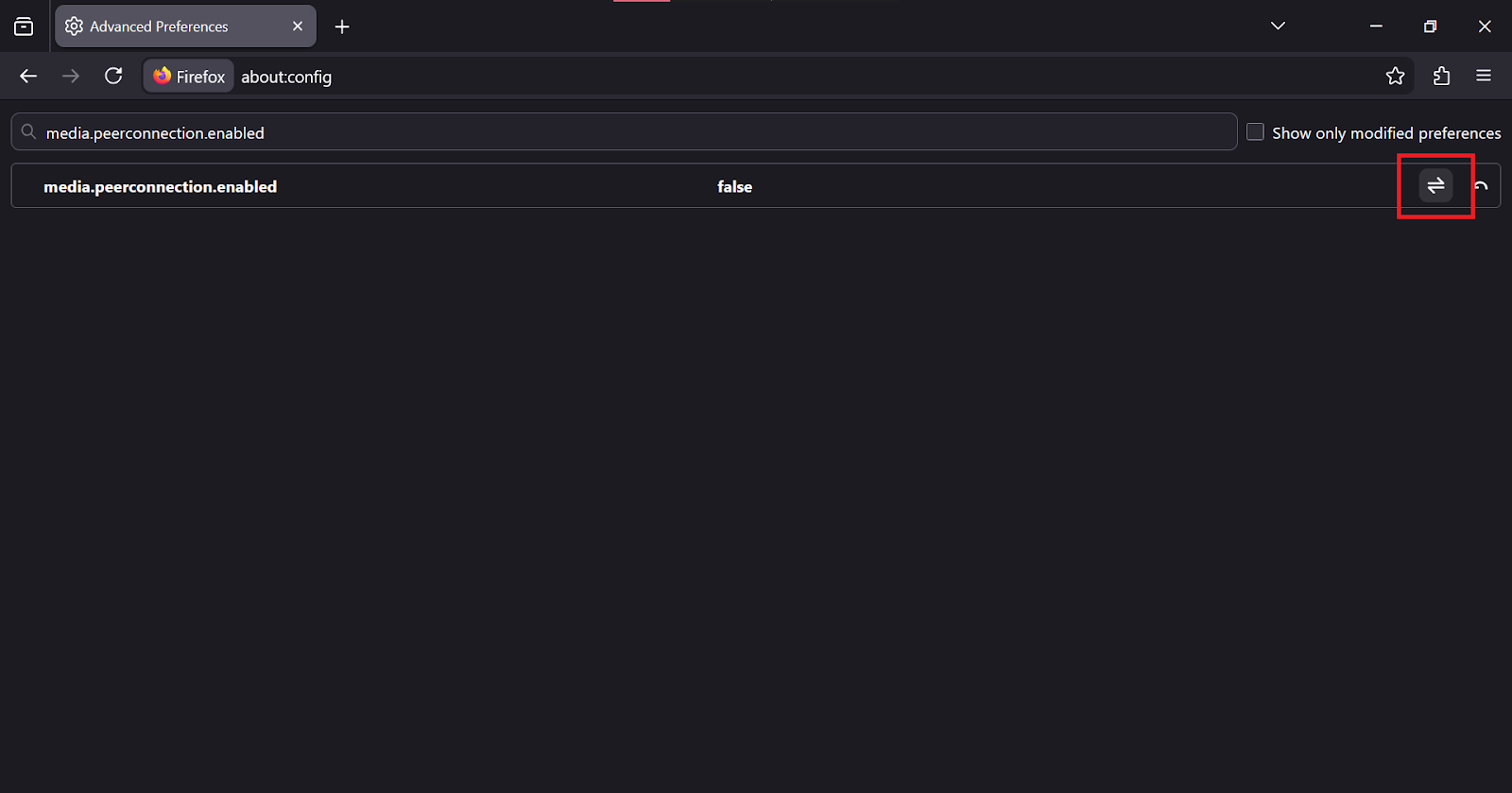

В Мозилле Фаерфокс:

Шаг 1: Тип о:конфигурация в адресную строку

Шаг 2: Найдите ключевое слово media.peerconnection.enabled

Шаг 3: Измените значение с истинный к ЛОЖЬ

Это действие полностью отключит WebRTC и предотвратит утечку WebRTC на уровне браузера.

В Сафари:

Шаг 1: Включить меню «Разработка»

Шаг 2: Выберите экспериментальные функции

Шаг 3: Активируйте кандидатов WebRTC mDNS ICE

Этот метод ограничивает раскрытие общедоступного IP-адреса во время процесса ICE.

5.2: Используйте расширения

Некоторые браузеры не позволяют отключить WebRTC напрямую в настройках. Такие браузеры, как Google Chrome, Microsoft Edge и Brave, требуют использования расширений.

Вы можете установить расширения специально для блокировки WebRTC или использовать официальные утилиты от VPN-провайдеров, таких как NordVPN или ExpressVPN. Расширение будет мешать процессу сбора ICE и уменьшать утечку WebRTC.

5.3: Выбирайте правильные инструменты

Если требуется высокий уровень безопасности, вам следует использовать платный VPN со встроенной защитой WebRTC на уровне системы.

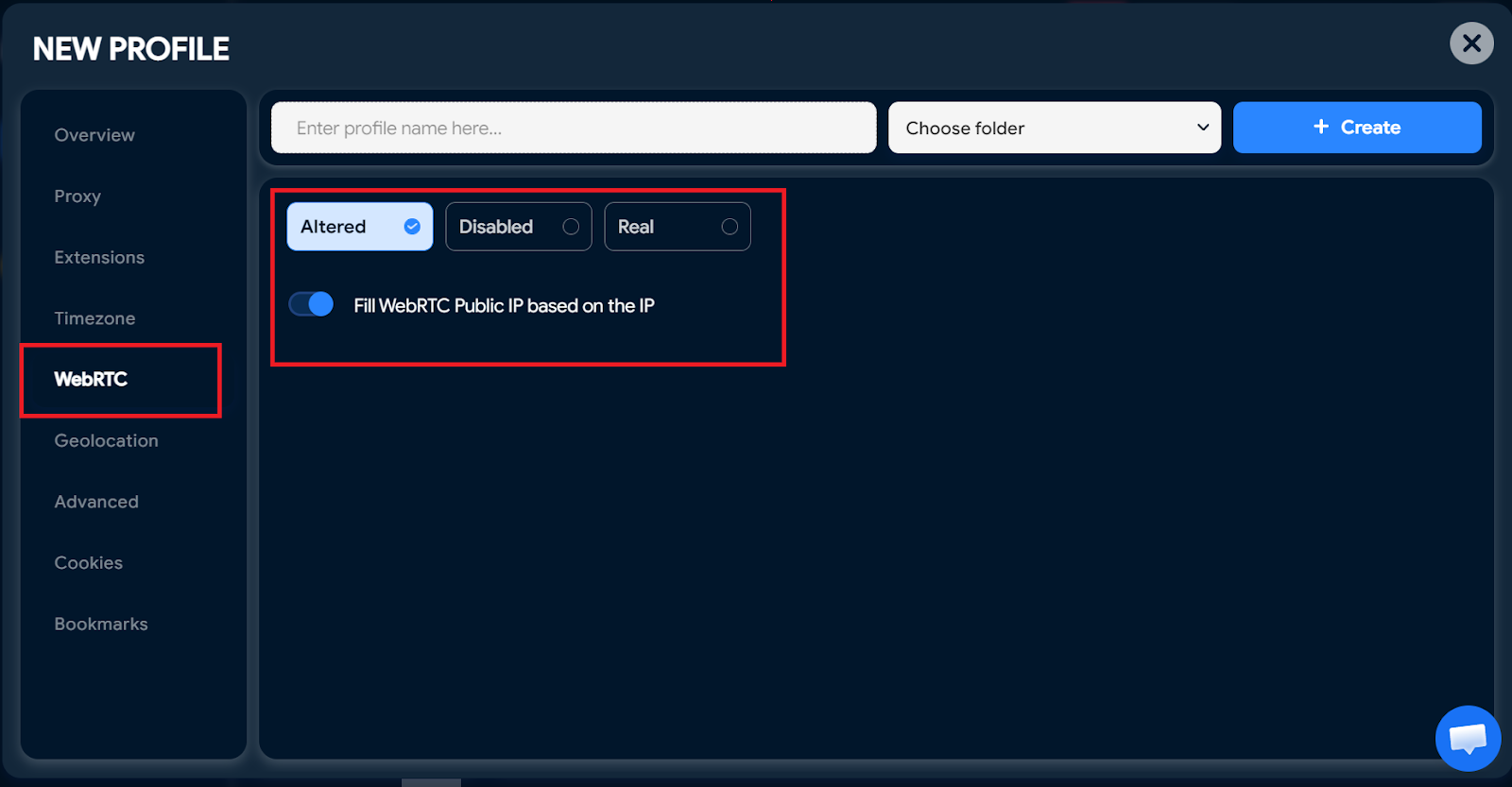

В тех случаях, когда вы используете прокси-сервер для управления несколькими учетными записями, вам необходимо объединить его с браузером-антидетектом, например Hidemyacc. Этот инструмент позволяет настроить WebRTC, соответствующий IP-адресу прокси-сервера, не позволяя системе возвращать реальный IP-адрес.

Для профессиональных сред это устойчивое решение для контроля утечек WebRTC.

6. Заключение

Утечка WebRTC — распространенная, но часто упускаемая из виду уязвимость при использовании VPN или прокси. Всего лишь одна неправильная конфигурация и ваш настоящий IP-адрес может быть раскрыт, даже если вы даже не заметите этого.

Если вы обычно просматриваете Интернет, вы можете отключить WebRTC или использовать расширение, чтобы снизить риск. Если вы работаете с криптовалютой, партнерским маркетингом или управляете несколькими учетными записями, вам необходимо решение более высокого уровня защиты.

Самое главное, выполняйте периодические проверки каждый раз, когда вы переключаете браузеры, меняете VPN или настраиваете прокси-сервер. Упреждающее обнаружение и устранение утечек WebRTC является обязательным шагом для поддержания долгосрочной анонимности и безопасности.

7. FAQ

1. Предотвращает ли режим инкогнито утечку WebRTC?

Нет. Режим инкогнито только запрещает браузеру сохранять историю, файлы cookie и данные форм. Это не меняет способ взаимодействия WebRTC с веб-сайтами. Если в браузере все еще включен WebRTC, ваш реальный IP-адрес все равно может быть раскрыт через утечку WebRTC даже в режиме инкогнито.

2. Нарушает ли отключение WebRTC работу браузера?

Это не нарушает основные функции, такие как чтение новостей или просмотр видео. Однако функции, требующие связи в реальном времени, работать не будут. Примеры включают видеозвонки в Google Meet, Discord или веб-версию Zoom. Если ваша работа зависит от этих сервисов, вам следует подумать об этом, прежде чем полностью отключать WebRTC.

3. Почему VPN не блокирует утечку WebRTC?

Большинство VPN создают зашифрованный туннель для сетевого трафика. Однако WebRTC — это функция на уровне браузера. Если у VPN нет специального механизма для обработки WebRTC или если конфигурация браузера конфликтует, запросы ICE могут обходить зашифрованный туннель. В этом случае реальный IP-адрес все равно будет открыт, хотя VPN показывает статус подключения.

4. Опасна ли утечка WebRTC?

Уровень опасности зависит от цели использования. Для обычных пользователей результатом может стать только более точное отслеживание рекламы. Но для журналистов, криптотрейдеров или тех, кто обходит цензуру, утечка WebRTC представляет собой серьезный риск, поскольку раскрывает ваше фактическое местоположение и личность.

5. Чем утечка WebRTC отличается от утечки DNS?

Есть явная разница в механизме. Утечка DNS происходит, когда запросы доменных имен отправляются на DNS-серверы интернет-провайдера вместо частного DNS VPN. Утечка WebRTC происходит, когда браузер напрямую предоставляет IP-адрес веб-сайту для установки P2P-соединения. Оба ослабляют конфиденциальность, но с помощью двух разных технических механизмов.

6. Происходит ли утечка WebRTC на телефонах?

Да. Мобильные браузеры, такие как Google Chrome и Safari, поддерживают WebRTC. Если VPN на вашем iPhone или Android не имеет встроенной функции блокировки утечек, ваш реальный IP-адрес все равно может быть раскрыт, как на компьютере. Таким образом, утечка WebRTC — это не только проблема настольных компьютеров, но и затрагивает мобильную среду.