WebRTC 泄漏是一种浏览器漏洞,即使您使用 VPN 或代理,也会导致您的真实 IP 暴露。许多人认为,只需打开 VPN 就足以保持匿名,但 WebRTC 机制可以绕过这一层保护。在进行加密交易、管理多个帐户或访问区域限制内容时,这尤其危险。本文分析了WebRTC泄漏的机制,指导您如何有效地检查和阻止WebRTC泄漏。

1.什么是WebRTC以及为什么会泄漏?

之间存在一些混淆 网络RTC 和 域名系统 ; WebRTC是一种内置于浏览器中的技术,可实现视频通话、音频传输和实时数据共享,而DNS是一种域名管理和解析系统,可帮助识别网站或资源对应的IP地址。两者都属于一般 互联网基础设施 。

问题在于WebRTC如何在两个设备之间建立直接连接。要创建稳定的连接,浏览器必须收集系统上的可用 IP 地址。

1.1.直接点对点连接

WebRTC 旨在在两个设备之间建立点对点连接。数据不经过中间服务器,而是直接从一点传输到另一点。

要建立连接,浏览器必须收集并公开可用的 IP地址 设备上的IP,包括LAN内的本地IP和来自服务提供商的公共IP。一旦网站激活 WebRTC 功能,此收集过程就会自动发生。

如果没有适当的阻止机制,即使 VPN 或代理处于打开状态,真实的 IP 信息也可能会被泄露,从而造成 WebRTC 泄漏。

1.2. ICE 协议的作用

WebRTC 使用 ICE(交互式连接建立)来查找两个设备之间的最佳连接路径。激活后,ICE 会扫描系统上的所有网络接口,包括 WiFi、以太网,甚至来自调制解调器的物理连接。

在此过程中,浏览器记录了许多不同类型的IP地址,包括内部IP和公共IP。如果没有适当限制,这些地址可以被网站通过 JavaScript 访问。这是导致 WebRTC 泄漏的核心原因,即使您使用 VPN 或代理也是如此。

2. 使用 VPN 或代理时 WebRTC 泄漏:您需要了解的内容

许多人认为,只需打开 VPN 或配置一个 代理人 足以隐藏他们的IP。实际上,由于网络流量处理方式的差异,WebRTC 泄漏仍然可能发生。

VPN 和代理在系统的两个不同层运行。然而,WebRTC 直接与浏览器的网络堆栈交互。如果配置不正确,这种重叠就会产生漏洞。

2.1.使用 VPN 时

VPN 的工作原理是在设备和 VPN 服务器之间创建加密隧道。所有互联网流量均通过该服务器的 IP 而不是真实 IP 路由。

理论上,这种隧道机制有助于对网站和在线服务隐藏公共 IP 地址。然而,WebRTC并不总是遵循加密路线。当浏览器激活ICE机制时,它可以直接查询物理网卡以查找可用的IP地址。

如果此请求超出 VPN 隧道,来自服务提供商的真实 IP 仍然会暴露。在这种情况下,即使 VPN 仍显示连接状态,也会发生 WebRTC 泄漏。

2.2.使用代理时

代理在应用程序级别运行,通常仅处理 TCP(传输控制协议)流量,例如 HTTP 或 HTTPS。它不控制操作系统的整个网络堆栈。同时,WebRTC优先考虑UDP(用户数据报协议)来低延迟地传输实时数据。这些UDP数据包可以直接通过真实的网络连接出去,而不需要经过Proxy。

这是协议不对称。 Proxy 保护 TCP,而 WebRTC 使用 UDP。此外,代理不会干扰浏览器的 ICE 进程。当ICE收集可用的IP地址时,仍然可以将真实的IP返回给网站。因此,如果只配置Proxy而不处理WebRTC,几乎肯定会出现WebRTC泄露的风险。

3.WebRTC泄露的风险

WebRTC 泄露不仅仅是一个小技术错误。它直接破坏 VPN 或代理试图创建的匿名层。

当真实IP暴露后,所有在线活动都可以链接到您的实际身份或位置。这在涉及多账户管理或敏感交易的环境中尤其危险。

3.1.失去匿名性

当发生 WebRTC 泄漏时,网站可以收集真实 IP 地址以及来自 VPN 或代理的 IP。这允许系统交叉引用并确定您正在隐藏您的身份。

真实 IP 可以与 cookie、浏览器指纹和访问历史记录一起存储。当这些数据结合起来时,追踪您的能力就会显着增加。

在多账户管理环境中,仅仅一次WebRTC泄露就足以破坏整个先前建立的匿名结构。

3.2.地理位置曝光

WebRTC泄露可以泄露网络运营商提供的实际公共IP。通过这个IP,网站可以轻松推断出国家、城市和互联网服务提供商。即使您使用 VPN 将 IP 更改为美国或欧洲,WebRTC 仍然可以返回越南的地址。

这种差异会在反欺诈系统中产生异常信号。平台可以检测到您正在使用 IP 隐藏工具。在营销、联属活动或访问受区域限制的内容时,WebRTC 泄漏会导致地理一致性丧失并降低帐户信任度。

3.3.受限制或禁止的帐户

许多平台使用 IP 地址作为其反欺诈系统的关键信号。 IP 帮助他们检测帐户之间的链接并评估风险级别。当 WebRTC 泄漏暴露真实 IP 时,系统可能会识别出多个帐户正在从同一网络源进行访问。

对于那些管理大量帐户、从事联属网络营销工作或投放广告的人来说,这尤其危险。后果可能包括功能限制、安全检查点、临时暂停或永久禁令。一次 WebRTC 泄漏就足以触发自动控制机制。

3.4.成为攻击目标

公共IP是互联网上设备的直接标识符。当 WebRTC 泄漏暴露真实 IP 时,您将失去 VPN 或代理提供的保护层。恶意行为者可以使用此 IP 执行端口扫描、识别开放服务或利用网络配置漏洞。

在某些情况下,真实 IP 甚至可能成为旨在中断连接的 DDoS 攻击的目标。对于专业工作环境或内部系统管理,WebRTC 泄漏会显着增加攻击面和整体安全风险。

4. 如何测试WebRTC泄漏

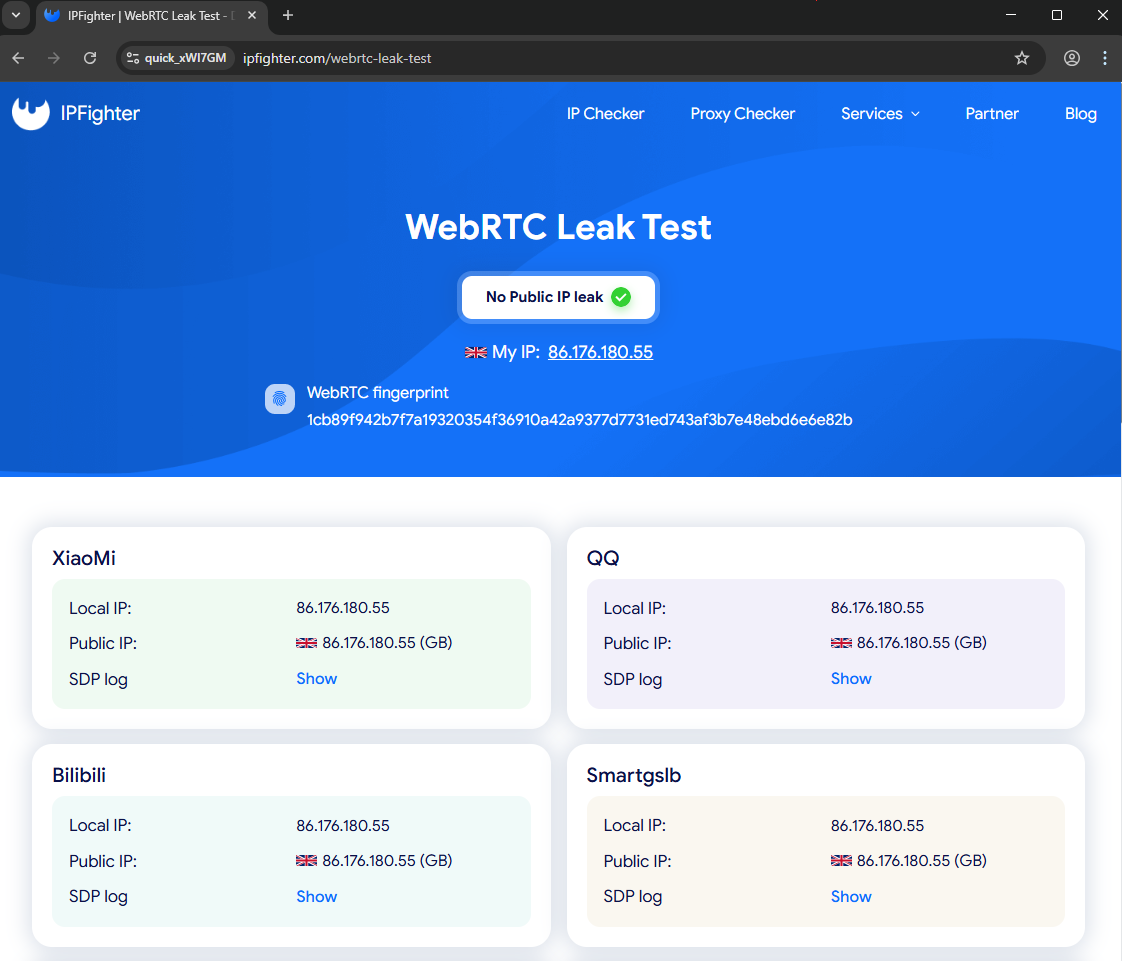

在修复之前,您需要确定当前是否发生 WebRTC 泄漏。测试过程非常简单,只需几分钟。每次切换浏览器、更改 VPN 或重新配置代理时,您都应该执行此检查。

步骤一: 识别您的真实IP

关闭 VPN 或代理。

访问 IPLeak.net、BrowserLeaks 或 IPFighter 等测试网站。

记录您的网络运营商提供的公共 IP 地址。这是你的真实IP。

步骤2: 检查是否启用 VPN/代理

像往常一样打开 VPN 或重新配置代理。

再次访问同一测试站点。观察公共 IP 地址部分或与 WebRTC 相关的部分。

步骤3: 比较结果

如果显示的 IP 仍然与步骤 1 中的真实 IP 匹配,则说明存在 WebRTC 泄漏。

如果显示的 IP 是 VPN/代理 IP 并且没有“潜在泄漏”警告,则您当前的配置是安全的。定期检查以确保在更新浏览器或更改网络时不会出现 WebRTC 泄漏。

5. 如何阻止WebRTC泄露?

识别出WebRTC泄漏后,您需要选择适合您的使用目的的处理方法。如果您只是进行基本的网页浏览,禁用 WebRTC 可能就足够了。如果您从事专业工作或管理多个帐户,则需要更高级别的配置。

5.1:手动禁用WebRTC

此方法适合不需要视频通话或实时数据传输的情况。

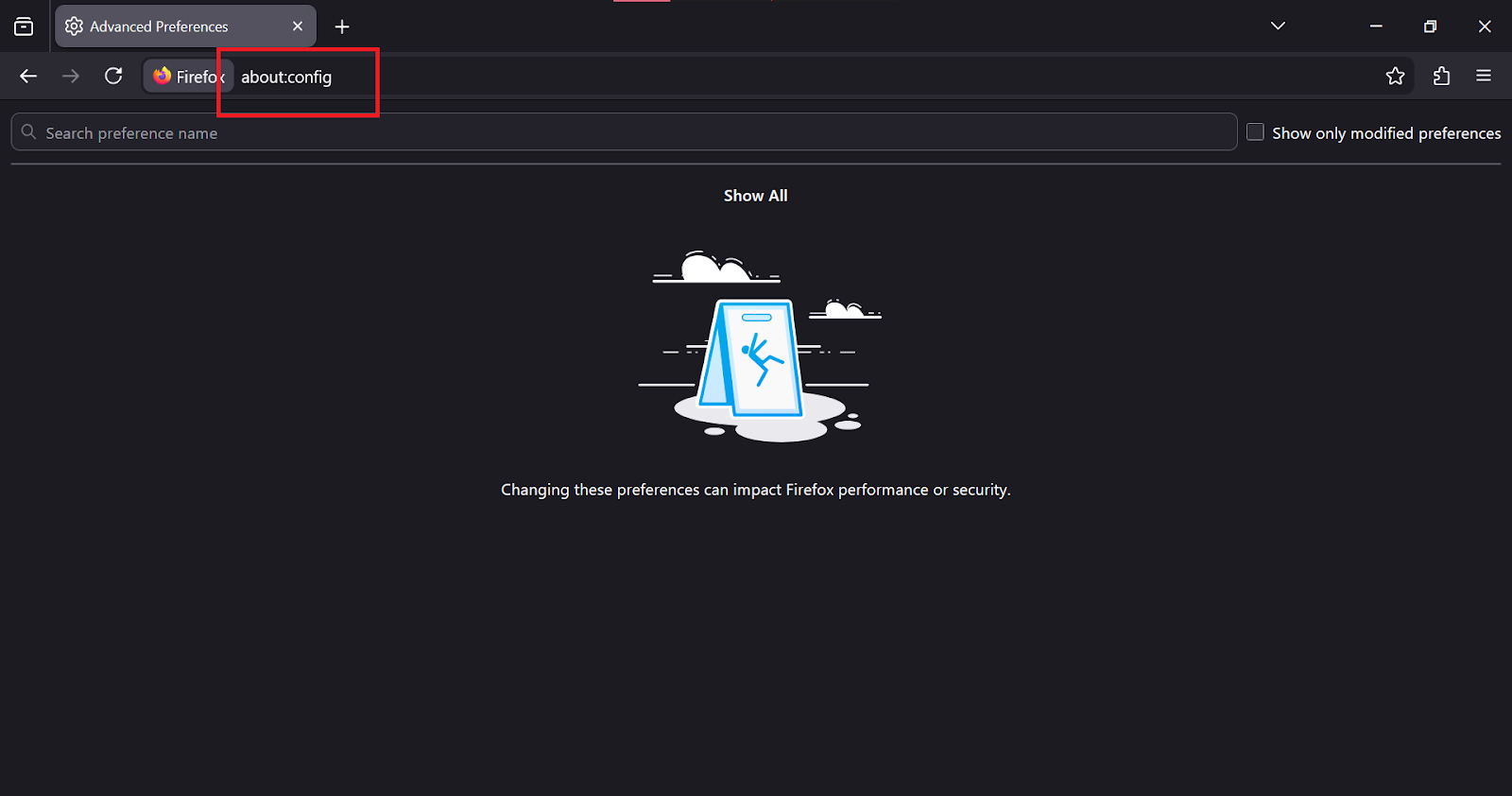

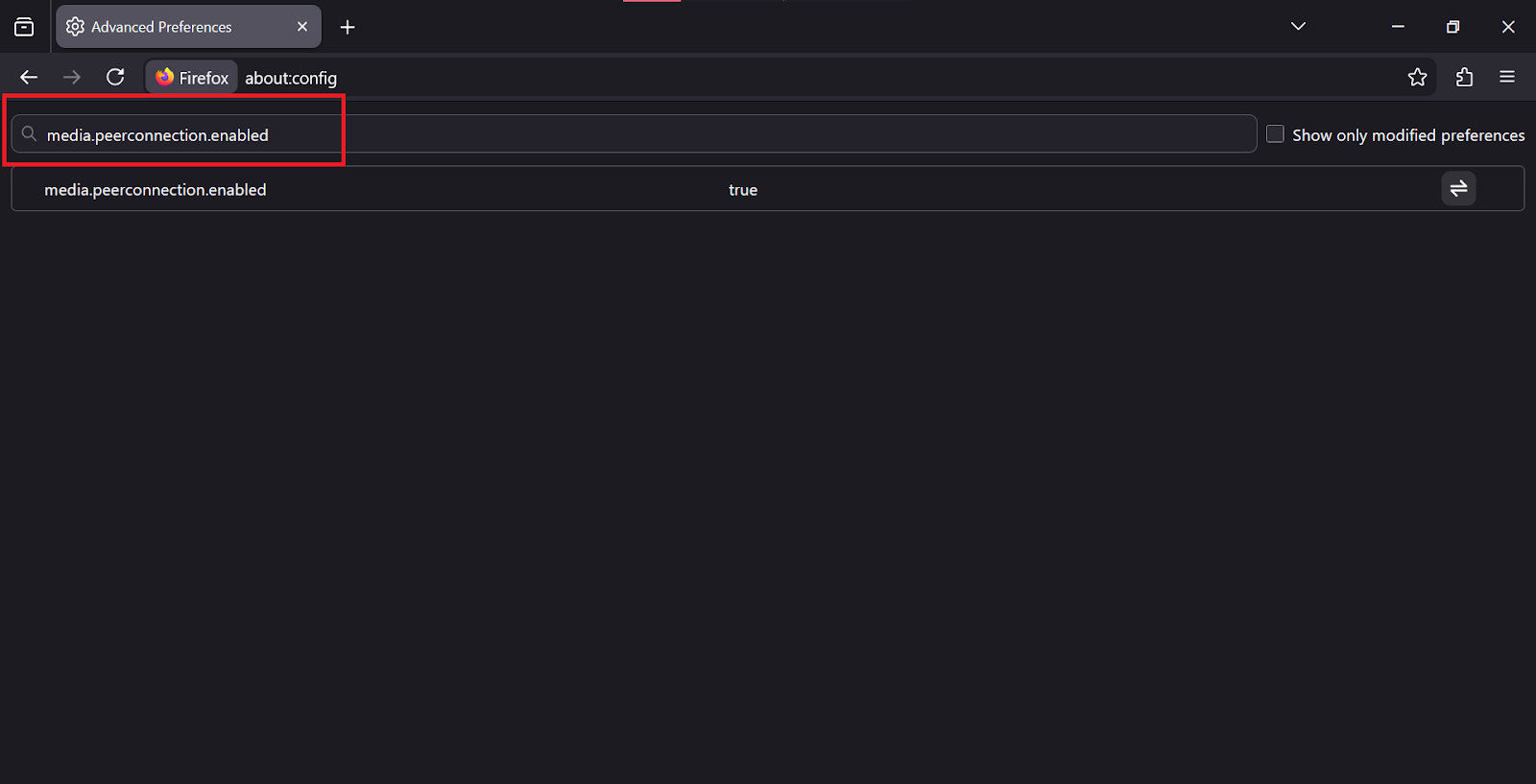

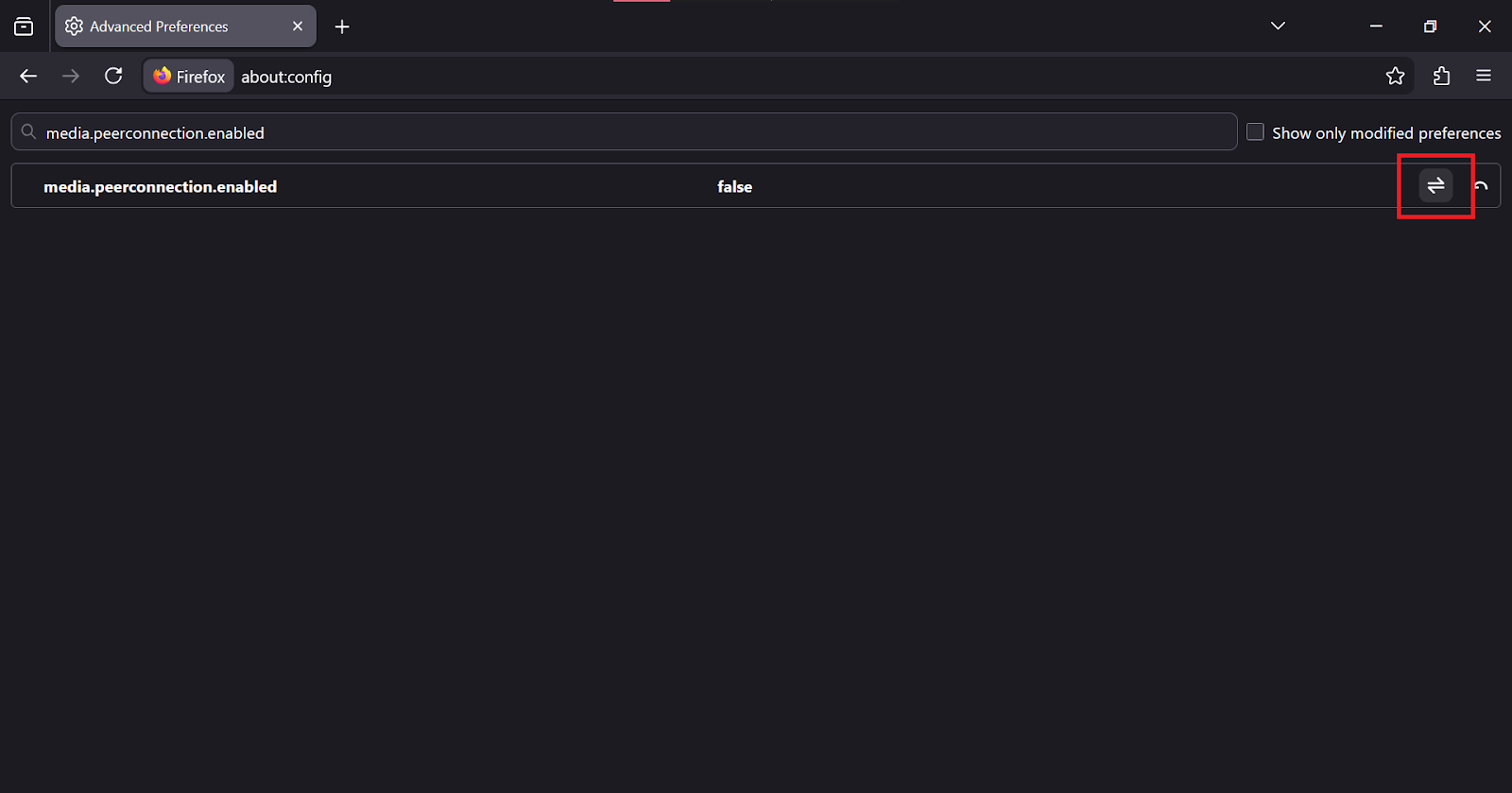

在 Mozilla 火狐浏览器上:

步骤一: 类型 关于:配置 进入地址栏

步骤2: 搜索关键词 媒体.peerconnection.启用

步骤3: 将值更改为 真的 到 错误的

此操作将完全禁用 WebRTC 并防止浏览器级别的 WebRTC 泄漏。

在 Safari 上:

步骤一: 启用开发菜单

步骤2: 选择实验功能

步骤3: 激活 WebRTC mDNS ICE 候选者

这种方法限制了公共IP在ICE过程中的暴露。

5.2:使用扩展

某些浏览器不允许直接在设置中禁用 WebRTC。 Google Chrome、Microsoft Edge 和 Brave 等浏览器需要使用扩展程序。

您可以安装专门用于阻止 WebRTC 的扩展程序或使用 NordVPN 或 ExpressVPN 等 VPN 提供商的官方实用程序。该扩展将干扰 ICE 收集过程并减轻 WebRTC 泄漏。

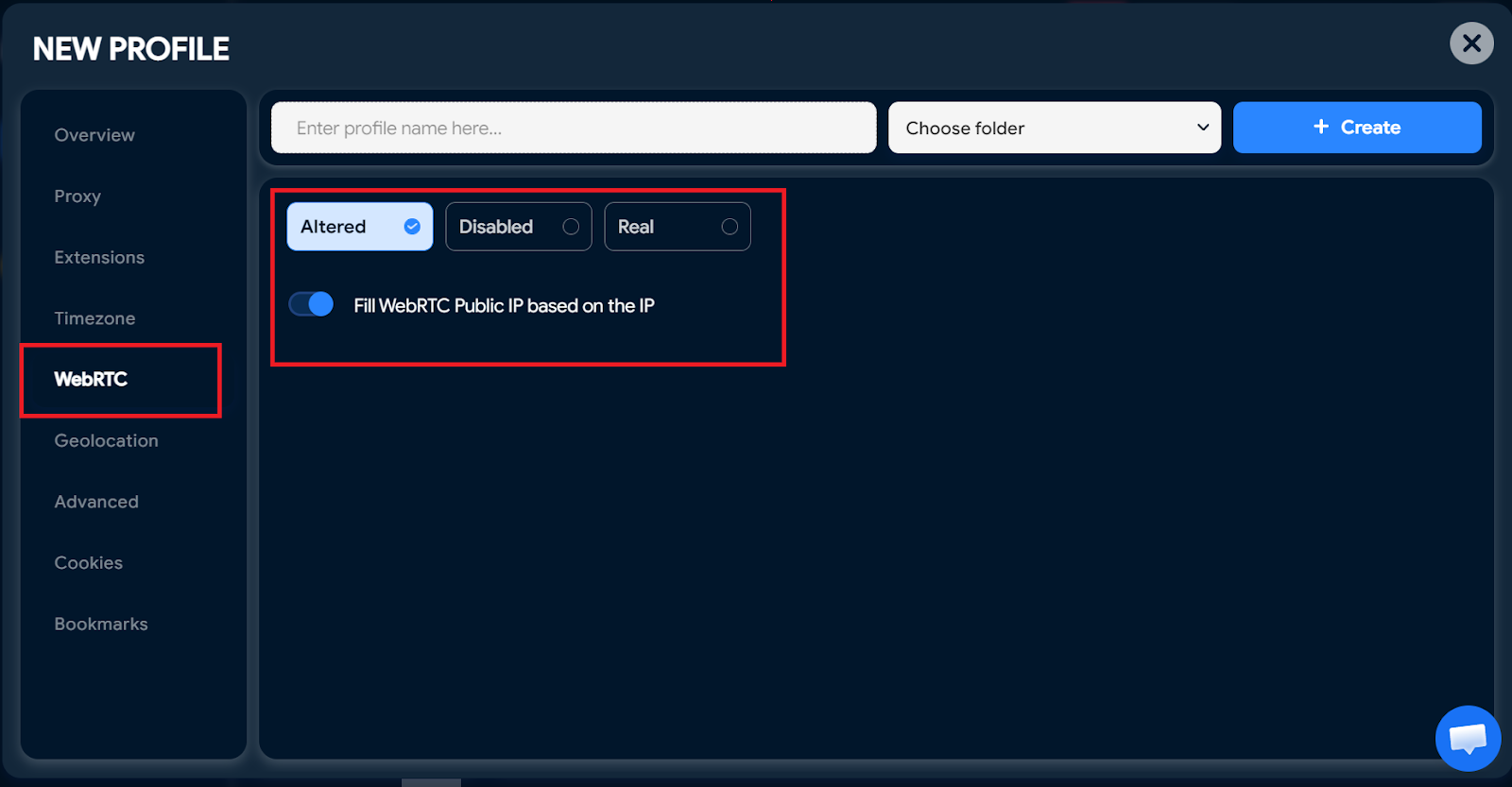

5.3:选择合适的工具

如果需要高安全性,您应该使用在系统级别集成了 WebRTC 保护的付费 VPN。

如果您使用代理来管理多个帐户,则需要将其与 Hidemyacc 等反检测浏览器结合使用。该工具允许WebRTC配置与代理IP匹配,防止系统返回真实IP。

对于专业环境,这是控制 WebRTC 泄漏的可持续解决方案。

6. 结论

WebRTC 泄漏是使用 VPN 或代理时常见但经常被忽视的漏洞。只要一处不正确的配置,你的真实IP就可能在你不知情的情况下暴露。

如果您只是正常浏览网页,可以禁用WebRTC或使用扩展程序来降低风险。如果您使用加密货币、联属网络营销或管理多个帐户,则需要更高级别的保护解决方案。

最重要的是,每次切换浏览器、更改 VPN 或配置代理时都要执行定期检查。主动检测和处理 WebRTC 泄漏是维护长期匿名性和安全性的强制性步骤。

7. FAQ

1.隐身模式可以防止WebRTC泄露吗?

不会。隐身模式仅阻止浏览器保存历史记录、cookie 和表单数据。它不会改变 WebRTC 与网站通信的方式。如果浏览器仍然启用了 WebRTC,即使在隐身模式下,您的真实 IP 仍然可能通过 WebRTC 泄漏而暴露。

2.禁用WebRTC会破坏浏览器吗?

它不会破坏阅读新闻或观看视频等核心功能。然而,需要实时通信的功能将无法工作。例如,Google Meet、Discord 或 Zoom 网络版上的视频通话。如果您的工作依赖于这些服务,您应该在完全禁用 WebRTC 之前考虑这一点。

3. 为什么VPN不能阻止WebRTC泄露?

大多数 VPN 都会为网络流量创建加密隧道。然而,WebRTC 是浏览器级别的功能。如果 VPN 没有处理 WebRTC 的特定机制或者浏览器配置冲突,则 ICE 请求可以绕过加密隧道。在这种情况下,即使VPN显示连接状态,真实IP仍然暴露。

4. WebRTC泄露有危险吗?

危险程度取决于您的使用目的。对于普通用户来说,结果可能只是更准确的广告跟踪。但对于记者、加密货币交易者或那些绕过审查制度的人来说,WebRTC 泄露是一个严重的风险,因为它会泄露您的实际位置和身份。

5. WebRTC 泄露与 DNS 泄露有何不同?

机制上有明显区别。当域名查询被发送到 ISP 的 DNS 服务器而不是 VPN 的私有 DNS 时,就会发生 DNS 泄漏。当浏览器直接向网站提供IP地址以建立P2P连接时,就会发生WebRTC泄漏。两者都会削弱隐私,但通过两种不同的技术机制。

6. 手机上会出现WebRTC泄露吗?

是的。 Google Chrome 和 Safari 等移动浏览器都支持 WebRTC。如果您的 iPhone 或 Android 上的 VPN 没有集成的泄漏阻止功能,您的真实 IP 仍然可能会像在计算机上一样暴露。因此,WebRTC泄漏不仅仅是桌面问题,还会影响移动环境。