La fuga de WebRTC es una vulnerabilidad del navegador que hace que su IP real quede expuesta incluso cuando utiliza una VPN o un Proxy. Mucha gente cree que simplemente activar una VPN es suficiente para permanecer en el anonimato, pero el mecanismo WebRTC puede eludir esa capa de protección. Esto es particularmente riesgoso cuando se realizan transacciones criptográficas, se administran varias cuentas o se accede a contenido restringido por región. Este artículo analiza el mecanismo de fuga y le orienta sobre cómo comprobar y bloquear la fuga de WebRTC de forma eficaz.

1. ¿Qué es WebRTC y por qué se filtra?

Hay cierta confusión entre WebRTC y DNS ; WebRTC es una tecnología integrada en los navegadores que permite realizar videollamadas, transmisión de audio y compartir datos en tiempo real, mientras que DNS es un sistema de resolución y gestión de nombres de dominio que ayuda a identificar las direcciones IP correspondientes a sitios web o recursos. Ambos pertenecen al general. infraestructura de internet .

El problema radica en cómo WebRTC establece una conexión directa entre dos dispositivos. Para crear una conexión estable, el navegador debe recopilar las direcciones IP disponibles en el sistema.

1.1. Conexión directa de igual a igual

WebRTC está diseñado para establecer conexiones de igual a igual entre dos dispositivos. Los datos no pasan por un servidor intermedio sino que se transmiten directamente de un punto a otro.

Para establecer una conexión, el navegador debe recopilar y publicar los datos disponibles direcciones IP en el dispositivo, incluidas las IP locales dentro de la LAN y las IP públicas del proveedor de servicios. Este proceso de recopilación ocurre automáticamente tan pronto como un sitio web activa la funcionalidad WebRTC.

Si no existe un mecanismo de bloqueo adecuado, se puede revelar información de IP real, creando una fuga de WebRTC incluso cuando hay una VPN o un Proxy activado.

1.2. El papel del protocolo ICE

WebRTC utiliza ICE (Establecimiento de conectividad interactiva) para encontrar la ruta de conexión óptima entre dos dispositivos. Cuando se activa, ICE escanea todas las interfaces de red del sistema, incluidas WiFi, Ethernet e incluso conexiones físicas del módem.

Durante este proceso, el navegador registra muchos tipos diferentes de direcciones IP, incluidas IP internas e IP públicas. Si no se restringen adecuadamente, los sitios web pueden acceder a estas direcciones a través de JavaScript. Esta es la causa principal que conduce a una fuga de WebRTC incluso cuando se utiliza una VPN o un Proxy.

2. Fugas de WebRTC al usar VPN o proxy: lo que necesita saber

Mucha gente cree que simplemente encender un vpn o configurar un Apoderado es suficiente para ocultar su IP. En realidad, aún puede ocurrir una fuga de WebRTC debido a diferencias en cómo se maneja el tráfico de la red.

Las VPN y los Proxies operan en dos capas diferentes del sistema. WebRTC, sin embargo, interactúa directamente con la pila de red del navegador. Esta superposición crea una vulnerabilidad si no se configura correctamente.

2.1. Al usar una VPN

Una VPN funciona creando un túnel cifrado entre el dispositivo y el servidor VPN. Todo el tráfico de Internet se enruta a través de la IP de este servidor en lugar de la IP real.

En teoría, este mecanismo de túnel ayuda a ocultar la dirección IP pública de los sitios web y servicios en línea. Sin embargo, WebRTC no siempre sigue la ruta cifrada. Cuando el navegador activa el mecanismo ICE, puede consultar directamente las tarjetas de red físicas para encontrar direcciones IP disponibles.

Si esta solicitud sale del túnel VPN, la IP real del proveedor de servicios aún estará expuesta. En ese caso, se produce una fuga de WebRTC aunque la VPN todavía muestra un estado de conexión.

2.2. Cuando se utiliza un proxy

Un Proxy opera a nivel de aplicación y generalmente solo maneja tráfico TCP (Protocolo de control de transmisión), como HTTP o HTTPS. No controla toda la pila de red del sistema operativo. Mientras tanto, WebRTC prioriza UDP (Protocolo de datagramas de usuario) para transmitir datos en tiempo real con baja latencia. Estos paquetes UDP pueden salir directamente a través de la conexión de red real sin pasar por el Proxy.

Esta es una asimetría de protocolo. El Proxy protege TCP, mientras que WebRTC usa UDP. Además, el Proxy no interfiere con el proceso ICE del navegador. Cuando ICE recopila direcciones IP disponibles, la IP real aún se puede devolver al sitio web. Por lo tanto, si solo configura un Proxy sin abordar WebRTC, es casi seguro que se produzca una fuga de WebRTC.

3. Los riesgos de la fuga de WebRTC

La fuga de WebRTC no es sólo un pequeño error técnico. Rompe directamente la capa de anonimato que una VPN o Proxy intenta crear.

Cuando se expone la IP real, todas las actividades en línea pueden vincularse a su identidad o ubicación real. Esto es particularmente peligroso en entornos que involucran administración de múltiples cuentas o transacciones confidenciales.

3.1. Pérdida de anonimato

Cuando se produce una fuga de WebRTC, un sitio web puede recopilar la dirección IP real junto con la IP de la VPN o el Proxy. Esto permite que el sistema haga referencias cruzadas y determine que usted está ocultando su identidad.

La IP real se puede almacenar junto con cookies, huellas digitales del navegador e historial de acceso. Cuando se combinan estos datos, la capacidad de rastrearlo aumenta significativamente.

En entornos de gestión de cuentas múltiples, una sola filtración de WebRTC es suficiente para romper toda la estructura de anonimato previamente establecida.

3.2. Exposición de ubicación geográfica

La filtración de WebRTC puede revelar la IP pública real proporcionada por el operador de red. A partir de esta IP, un sitio web puede deducir fácilmente el país, la ciudad y el proveedor de servicios de Internet. Incluso si ha cambiado su IP a EE. UU. o Europa usando una VPN, WebRTC aún puede devolver una dirección en Vietnam.

Esta discrepancia crea una señal anormal en los sistemas antifraude. Las plataformas pueden detectar que estás utilizando herramientas para ocultar IP. En marketing, actividades de afiliación o acceso a contenido restringido por región, una filtración de WebRTC provoca una pérdida de coherencia geográfica y reduce la confianza en la cuenta.

3.3. Cuentas restringidas o prohibidas

Muchas plataformas utilizan las direcciones IP como señal clave en sus sistemas antifraude. Las IP les ayudan a detectar vínculos entre cuentas y evaluar los niveles de riesgo. Cuando una filtración de WebRTC revela la IP real, el sistema puede reconocer que varias cuentas están accediendo desde la misma fuente de red.

Y es especialmente peligroso para quienes administran una gran cantidad de cuentas, realizan trabajos de afiliados o publican anuncios. Las consecuencias pueden incluir limitaciones de funciones, puntos de control de seguridad, suspensiones temporales o prohibiciones permanentes. Una sola filtración de WebRTC es suficiente para activar mecanismos de control automatizados.

3.4. Convertirse en blanco de ataques

Una IP pública es un identificador directo de un dispositivo en Internet. Cuando una fuga de WebRTC expone la IP real, se pierde la capa protectora proporcionada por la VPN o el Proxy. Los actores malintencionados pueden utilizar esta IP para realizar escaneos de puertos, identificar servicios abiertos o explotar vulnerabilidades de configuración de red.

En algunos casos, la IP real puede incluso convertirse en objetivo de ataques DDoS destinados a interrumpir la conexión. Para entornos de trabajo profesionales o gestión de sistemas internos, una fuga de WebRTC aumenta significativamente la superficie de ataque y los riesgos generales de seguridad.

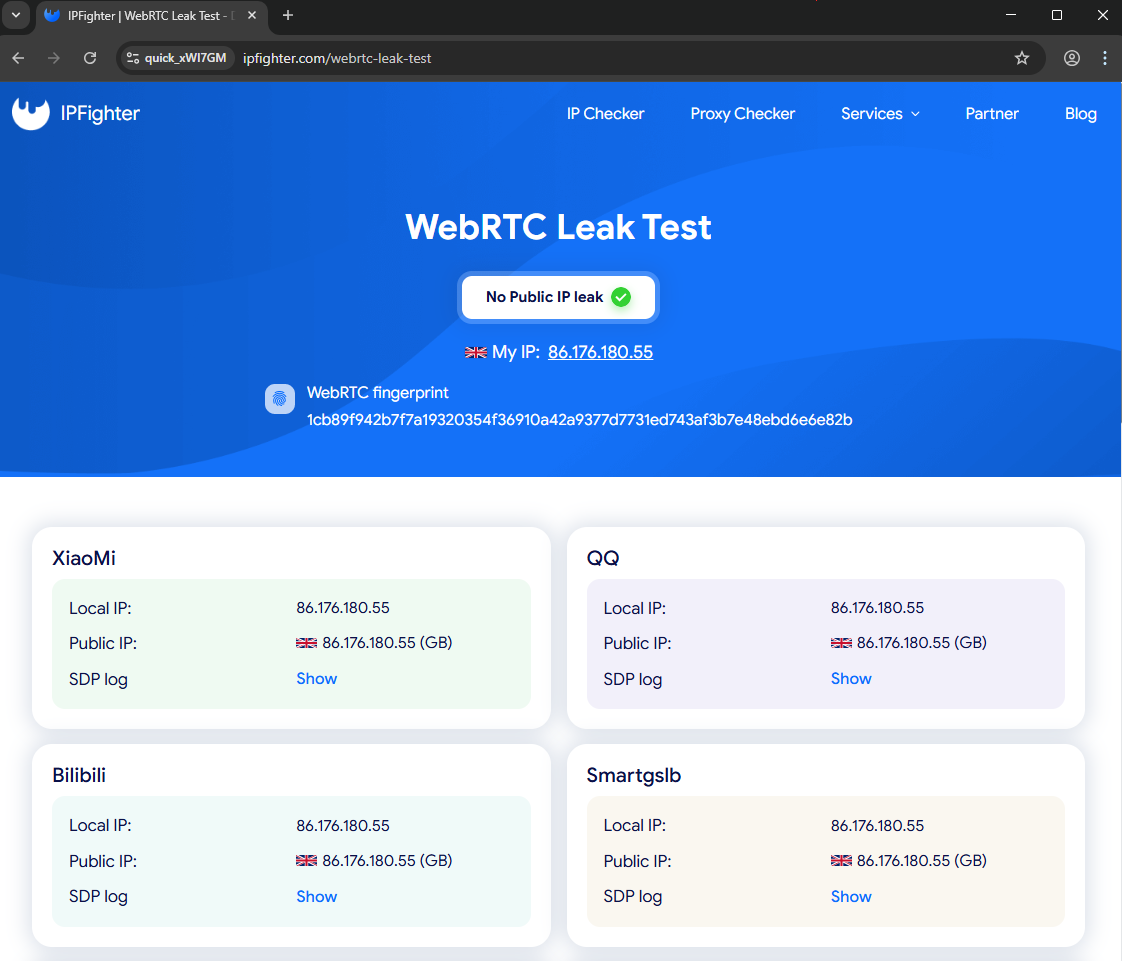

4. Cómo probar fugas de WebRTC

Antes de solucionarlo, debe determinar si se está produciendo una fuga de WebRTC actualmente. El proceso de prueba es muy sencillo y sólo lleva unos minutos. Debe realizar esta verificación cada vez que cambie de navegador, cambie su VPN o reconfigure su Proxy.

Paso 1: Identifica tu IP real

Apague la VPN o el Proxy.

Acceda a sitios de prueba como IPLeak.net, BrowserLeaks o IPFighter.

Registre la dirección IP pública proporcionada por su operador de red. Esta es tu verdadera IP.

Paso 2: Verifique con VPN/Proxy habilitado

Encienda la VPN o reconfigure el Proxy como de costumbre.

Acceda nuevamente al mismo sitio de prueba. Observe la sección Dirección IP pública o la sección relacionada con WebRTC.

Paso 3: Comparar resultados

Si la IP mostrada aún coincide con la IP real del paso 1, tiene una fuga de WebRTC.

Si la IP mostrada es la IP de VPN/Proxy y no hay ninguna advertencia de "Posible fuga", su configuración actual es segura. Vuelva a consultar periódicamente para asegurarse de que no surja ninguna fuga de WebRTC al actualizar su navegador o cambiar de red.

5. ¿Cómo detener las filtraciones de WebRTC?

Después de identificar una fuga de WebRTC, debe elegir un método de manejo adecuado para su propósito de uso. Si solo estás navegando por la web de forma básica, deshabilitar WebRTC puede ser suficiente. Si trabaja profesionalmente o administra varias cuentas, se requiere una configuración de nivel superior.

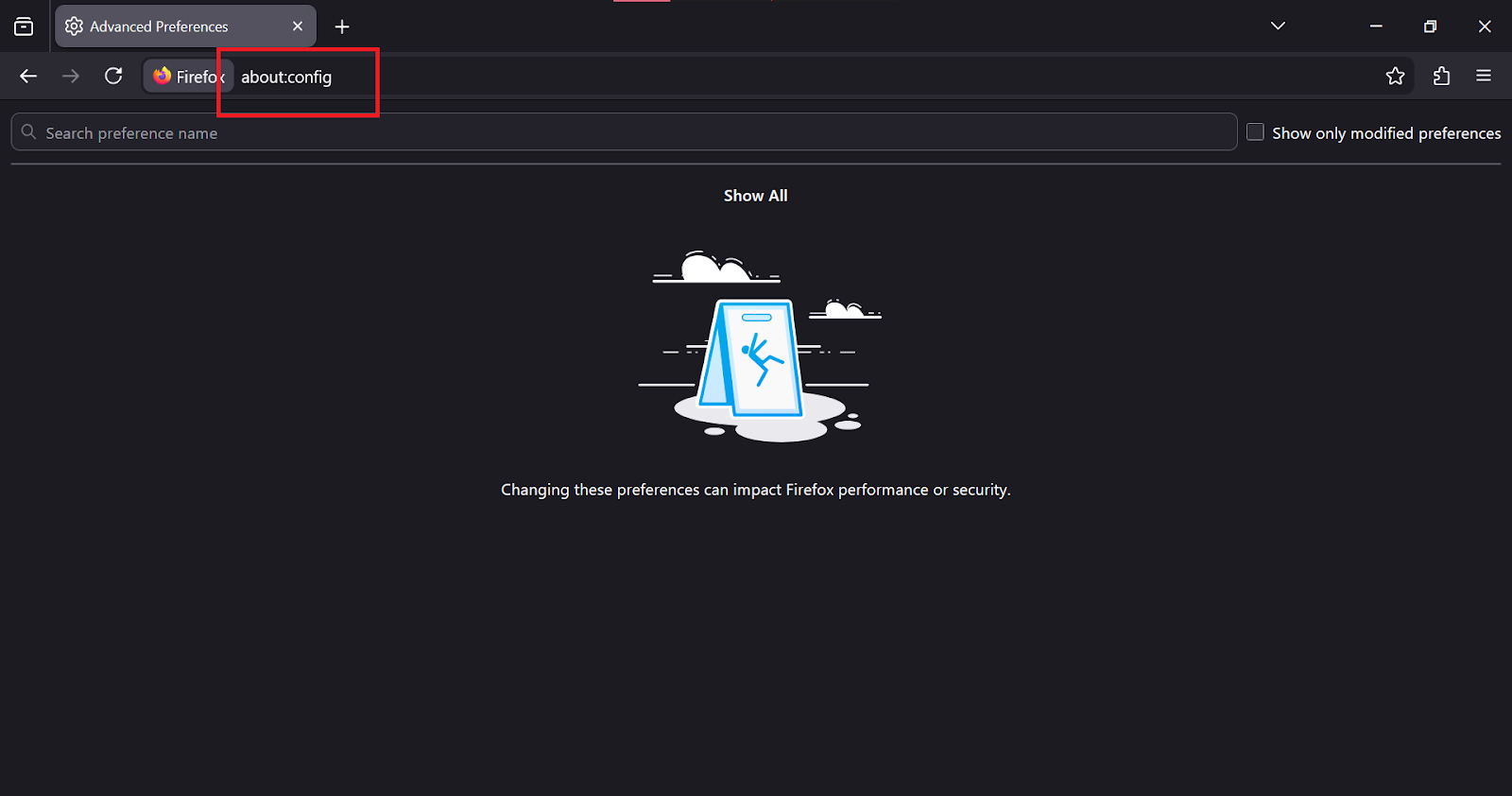

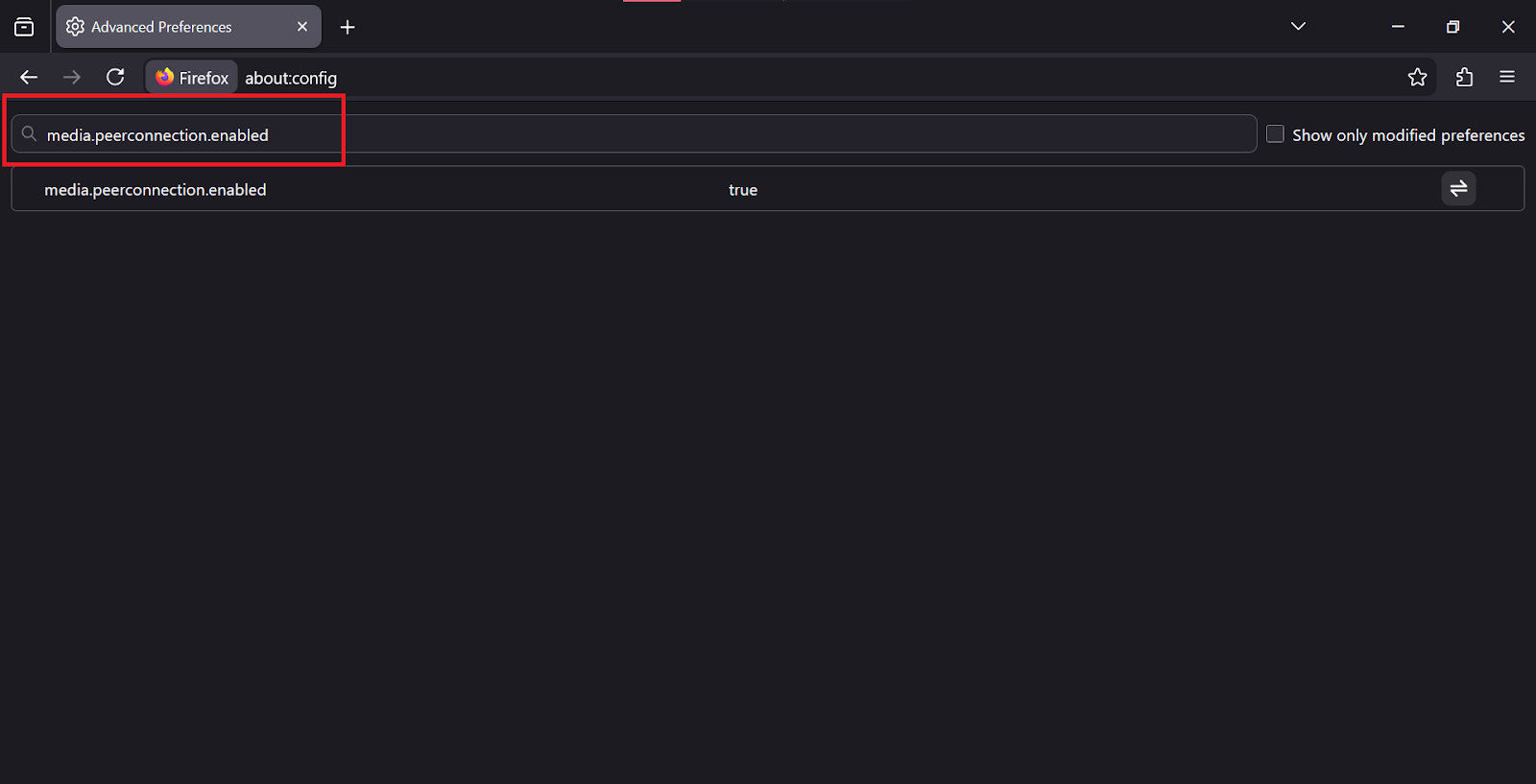

5.1: Desactivar WebRTC manualmente

Este método es adecuado cuando no necesita videollamadas ni transmisión de datos en tiempo real.

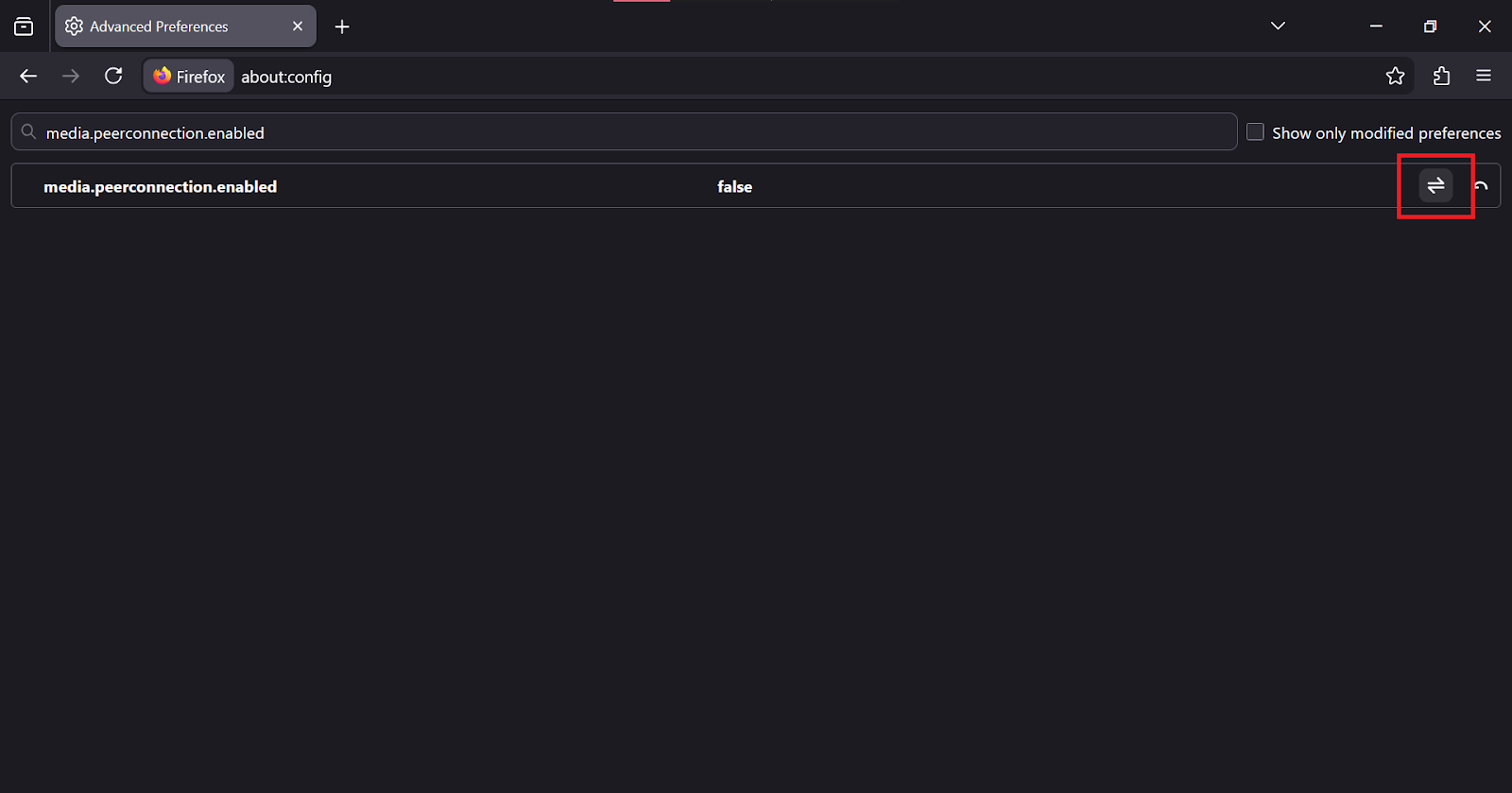

En Mozilla Firefox:

Paso 1: Tipo acerca de: configuración en la barra de direcciones

Paso 2: Busque la palabra clave conexión.media.peer.habilitada

Paso 3: Cambiar el valor de verdadero a FALSO

Esta acción deshabilitará completamente WebRTC y evitará una fuga de WebRTC a nivel del navegador.

En Safari:

Paso 1: Habilitar el menú Desarrollar

Paso 2: Seleccione funciones experimentales

Paso 3: Activar candidatos WebRTC mDNS ICE

Este método limita la exposición de la propiedad intelectual pública durante el proceso ICE.

5.2: Usar extensiones

Algunos navegadores no permiten desactivar WebRTC directamente en la configuración. Navegadores como Google Chrome, Microsoft Edge y Brave requieren el uso de extensiones.

Puede instalar extensiones específicas para bloquear WebRTC o utilizar utilidades oficiales de proveedores de VPN como NordVPN o ExpressVPN. La extensión interferirá con el proceso de recopilación de ICE y mitigará la fuga de WebRTC.

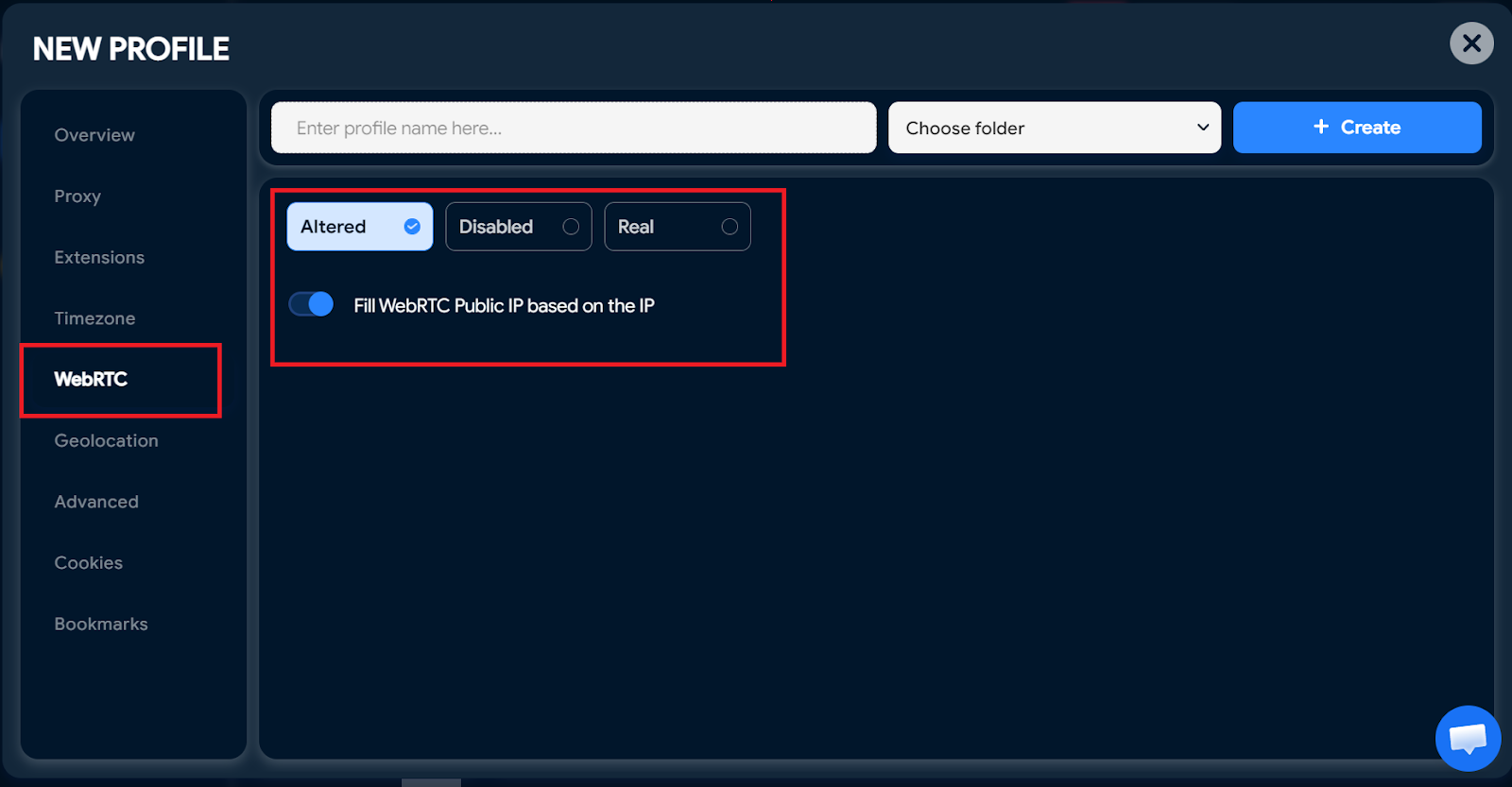

5.3: Elige las herramientas adecuadas

Si se requiere alta seguridad, debe utilizar una VPN paga con protección WebRTC integrada a nivel del sistema.

En los casos en que utilice un Proxy para administrar varias cuentas, deberá combinarlo con un navegador antidetección como Hidemyacc. Esta herramienta permite que la configuración de WebRTC coincida con la IP del Proxy, evitando que el sistema devuelva la IP real.

Para entornos profesionales, esta es una solución sostenible para controlar las fugas de WebRTC.

6. Conclusión

La fuga de WebRTC es una vulnerabilidad común pero que a menudo se pasa por alto cuando se utiliza una VPN o un proxy. Con solo una configuración incorrecta, tu IP real puede quedar expuesta sin que te des cuenta.

Si solo navega por la web normalmente, puede desactivar WebRTC o usar una extensión para reducir el riesgo. Si trabaja con criptomonedas, marketing de afiliados o administra varias cuentas, es necesaria una solución de protección de nivel superior.

Lo más importante es realizar comprobaciones periódicas cada vez que cambie de navegador, cambie su VPN o configure un Proxy. Detectar y manejar proactivamente las fugas de WebRTC es un paso obligatorio para mantener el anonimato y la seguridad a largo plazo.

7. FAQ

1. ¿El modo incógnito evita la fuga de WebRTC?

No. El modo incógnito sólo evita que el navegador guarde el historial, las cookies y los datos de los formularios. No cambia la forma en que WebRTC se comunica con los sitios web. Si el navegador todavía tiene WebRTC habilitado, su IP real aún puede quedar expuesta a través de una fuga de WebRTC incluso en modo incógnito.

2. ¿Desactivar WebRTC daña el navegador?

No interrumpe funciones básicas como leer noticias o mirar vídeos. Sin embargo, las funciones que requieren comunicación en tiempo real no funcionarán. Los ejemplos incluyen videollamadas en Google Meet, Discord o la versión web de Zoom. Si su trabajo depende de estos servicios, debería considerar esto antes de desactivar WebRTC por completo.

3. ¿Por qué una VPN no bloquea la fuga de WebRTC?

La mayoría de las VPN crean un túnel cifrado para el tráfico de la red. Sin embargo, WebRTC es una característica a nivel del navegador. Si la VPN no tiene un mecanismo específico para manejar WebRTC o si la configuración del navegador entra en conflicto, las solicitudes ICE pueden evitar el túnel cifrado. En ese caso, la IP real sigue expuesta aunque la VPN muestre un estado de conexión.

4. ¿Es peligrosa la fuga de WebRTC?

El nivel de peligro depende de su propósito de uso. Para los usuarios generales, la consecuencia podría ser sólo un seguimiento de anuncios más preciso. Pero para los periodistas, los comerciantes de criptomonedas o aquellos que eluden la censura, la filtración de WebRTC es un riesgo grave porque revela su ubicación e identidad reales.

5. ¿En qué se diferencia la fuga de WebRTC de la fuga de DNS?

Hay una clara diferencia en el mecanismo. Se produce una fuga de DNS cuando las consultas de nombres de dominio se envían a los servidores DNS del ISP en lugar del DNS privado de la VPN. Se produce una fuga de WebRTC cuando el navegador proporciona directamente la dirección IP al sitio web para establecer una conexión P2P. Ambos debilitan la privacidad, pero a través de dos mecanismos técnicos diferentes.

6. ¿Se producen fugas de WebRTC en los teléfonos?

Sí. Los navegadores móviles como Google Chrome y Safari son compatibles con WebRTC. Si la VPN de su iPhone o Android no tiene una función integrada de bloqueo de fugas, su IP real aún puede quedar expuesta como en una computadora. Por lo tanto, la fuga de WebRTC no es sólo un problema de escritorio sino que también afecta al entorno móvil.