Rò rỉ WebRTC là một lỗ hổng trình duyệt khiến IP thật bị lộ ngay cả khi bạn đang dùng VPN hoặc Proxy. Nhiều người tin rằng chỉ cần bật VPN là đủ để ẩn danh, nhưng cơ chế WebRTC có thể vượt qua lớp bảo vệ đó. Điều này đặc biệt rủi ro khi giao dịch crypto, quản lý nhiều tài khoản hoặc truy cập nội dung giới hạn khu vực. Bài viết này phân tích cơ chế rò rỉ và hướng dẫn cách kiểm tra, chặn rò rỉ WebRTC hiệu quả.

1. WebRTC là gì? Vì sao WebRTC làm lộ IP?

Có một vài nhầm lẫn giữa WebRTC và DNS; WebRTC là công nghệ tích hợp sẵn trong trình duyệt, cho phép gọi video, truyền âm thanh và chia sẻ dữ liệu theo thời gian thực và DNS là một hệ thống quản lý và phân giải tên miền giúp xác định địa chỉ IP tương ứng với các trang web hoặc tài nguyên. Cả hai đều thuộc cơ sở hạ tầng internet nói chung.

Vấn đề nằm ở cách WebRTC thiết lập kết nối trực tiếp giữa hai thiết bị. Để tạo kết nối ổn định, trình duyệt phải thu thập các địa chỉ IP khả dụng trên hệ thống.

1.1. Kết nối trực tiếp Peer-to-Peer

WebRTC được thiết kế để thiết lập kết nối ngang hàng giữa hai thiết bị. Dữ liệu không đi qua máy chủ trung gian mà truyền trực tiếp từ điểm này sang điểm khác.

Để thiết lập kết nối, trình duyệt phải thu thập và công khai các địa chỉ IP khả dụng trên thiết bị, bao gồm IP nội bộ trong mạng LAN và IP công cộng từ nhà mạng. Quá trình thu thập này diễn ra tự động, ngay khi một website kích hoạt chức năng WebRTC.

Nếu không có cơ chế chặn phù hợp, thông tin IP thật có thể bị tiết lộ, tạo ra rò rỉ WebRTC dù VPN hoặc Proxy đang bật.

1.2. Vai trò của giao thức ICE

WebRTC sử dụng ICE (Interactive Connectivity Establishment) để tìm tuyến kết nối tối ưu giữa hai thiết bị. Khi được kích hoạt, ICE sẽ quét toàn bộ các giao diện mạng trên hệ thống, bao gồm WiFi, Ethernet và cả kết nối vật lý từ modem.

Trong quá trình này, trình duyệt ghi nhận nhiều loại địa chỉ IP khác nhau, gồm IP nội bộ và IP công cộng. Nếu không bị giới hạn đúng cách, các địa chỉ này có thể bị website truy xuất thông qua JavaScript. Đây là nguyên nhân cốt lõi dẫn đến rò rỉ WebRTC ngay cả khi bạn đang sử dụng VPN hoặc Proxy.

2. WebRTC Leak khi dùng VPN hoặc proxy như thế nào?

Nhiều người cho rằng chỉ cần bật VPN hoặc cấu hình Proxy là đủ để ẩn IP. Thực tế, rò rỉ WebRTC vẫn có thể xảy ra do sự khác biệt trong cách xử lý lưu lượng mạng.

VPN và Proxy hoạt động ở hai tầng khác nhau của hệ thống. WebRTC lại tương tác trực tiếp với ngăn xếp mạng của trình duyệt. Sự chồng chéo này tạo ra lỗ hổng nếu không cấu hình chính xác.

2.1. Khi sử dụng VPN

VPN hoạt động bằng cách tạo một đường hầm mã hóa (tunneling) giữa thiết bị và máy chủ VPN. Toàn bộ lưu lượng internet được định tuyến qua IP của máy chủ này thay vì IP thật.

Về lý thuyết, cơ chế tunneling này giúp che giấu địa chỉ IP công cộng khỏi website và dịch vụ trực tuyến. Tuy nhiên, WebRTC không luôn tuân theo tuyến đường đã mã hóa. Khi trình duyệt kích hoạt cơ chế ICE, nó có thể truy vấn trực tiếp các card mạng vật lý để tìm địa chỉ IP khả dụng.

Nếu yêu cầu này đi ra ngoài đường hầm VPN, IP thật từ nhà mạng vẫn bị lộ. Khi đó, rò rỉ WebRTC xảy ra dù VPN vẫn đang hiển thị trạng thái đã kết nối.

2.2. Khi sử dụng Proxy

Proxy hoạt động ở cấp độ ứng dụng và thường chỉ xử lý lưu lượng TCP (Transmission Control Protocol) như HTTP hoặc HTTPS. Nó không kiểm soát toàn bộ ngăn xếp mạng của hệ điều hành. Trong khi đó, WebRTC ưu tiên giao thức UDP (User Datagram Protocol) để truyền dữ liệu thời gian thực với độ trễ thấp. Các gói UDP này có thể đi trực tiếp ra ngoài qua kết nối mạng thật mà không thông qua Proxy.

Đây là sự bất đối xứng giao thức. Proxy bảo vệ TCP, còn WebRTC lại dùng UDP. Ngoài ra, Proxy không can thiệp vào quá trình ICE của trình duyệt. Khi ICE thu thập các địa chỉ IP khả dụng, IP thật vẫn có thể bị trả về cho website. Vì vậy, nếu chỉ cấu hình Proxy mà không xử lý WebRTC, nguy cơ rò rỉ WebRTC gần như chắc chắn xảy ra.

3. Những rủi ro của rò rỉ WebRTC

Rò rỉ WebRTC không chỉ là lỗi kỹ thuật nhỏ. Nó trực tiếp phá vỡ lớp ẩn danh mà VPN hoặc Proxy đang cố gắng tạo ra.

Khi IP thật bị lộ, toàn bộ hoạt động trực tuyến có thể bị liên kết với danh tính hoặc vị trí thực tế của bạn. Điều này đặc biệt nguy hiểm trong môi trường quản lý nhiều tài khoản hoặc giao dịch nhạy cảm.

3.1. Mất ẩn danh

Khi rò rỉ WebRTC xảy ra, website có thể thu thập địa chỉ IP thật song song với IP từ VPN hoặc Proxy. Điều này cho phép hệ thống đối chiếu và xác định rằng bạn đang che giấu danh tính.

IP thật có thể được lưu trữ cùng cookie, fingerprint trình duyệt và lịch sử truy cập. Khi dữ liệu được kết hợp, khả năng truy vết tăng đáng kể.

Trong môi trường quản lý nhiều tài khoản, chỉ một lần rò rỉ WebRTC cũng đủ để phá vỡ toàn bộ cấu trúc ẩn danh đã thiết lập trước đó.

3.2. Lộ vị trí địa lý

Rò rỉ WebRTC có thể tiết lộ IP công cộng thực tế do nhà mạng cấp. Từ IP này, website dễ dàng suy ra quốc gia, thành phố và nhà cung cấp dịch vụ internet. Ngay cả khi bạn đã chuyển IP sang Mỹ hoặc châu Âu bằng VPN, WebRTC vẫn có thể trả về địa chỉ tại Vietnam.

Sự sai lệch này tạo ra dấu hiệu bất thường trong hệ thống chống gian lận. Nền tảng có thể phát hiện bạn đang sử dụng công cụ ẩn IP. Trong hoạt động marketing, affiliate hoặc truy cập nội dung giới hạn vùng, rò rỉ WebRTC làm mất tính nhất quán về vị trí địa lý và giảm độ tin cậy của tài khoản.

3.3. Bị hạn chế hoặc khóa tài khoản

Nhiều nền tảng sử dụng địa chỉ IP như một tín hiệu quan trọng trong hệ thống chống gian lận. IP giúp họ phát hiện liên kết giữa các tài khoản và đánh giá mức độ rủi ro. Khi rò rỉ WebRTC tiết lộ IP thật, hệ thống có thể nhận ra rằng nhiều tài khoản đang truy cập từ cùng một nguồn mạng.

Và nó đặc biệt nguy hiểm với người quản lý tài khoản số lượng lớn, làm affiliate hoặc vận hành quảng cáo. Hậu quả có thể là giới hạn tính năng, checkpoint bảo mật, đình chỉ tạm thời hoặc khóa vĩnh viễn. Một lần rò rỉ WebRTC cũng đủ kích hoạt cơ chế kiểm soát tự động.

3.4. Trở thành mục tiêu tấn công

IP công cộng là điểm định danh trực tiếp của thiết bị trên internet. Khi rò rỉ WebRTC làm lộ IP thật, bạn mất đi lớp che chắn từ VPN hoặc Proxy. Kẻ xấu có thể sử dụng IP này để thực hiện dò quét cổng, xác định dịch vụ đang mở hoặc khai thác lỗ hổng cấu hình mạng.

Trong một số trường hợp, IP thật còn có thể trở thành mục tiêu của tấn công DDoS nhằm làm gián đoạn kết nối. Với môi trường làm việc chuyên nghiệp hoặc quản lý hệ thống nội bộ, rò rỉ WebRTC làm tăng đáng kể bề mặt tấn công và rủi ro bảo mật tổng thể.

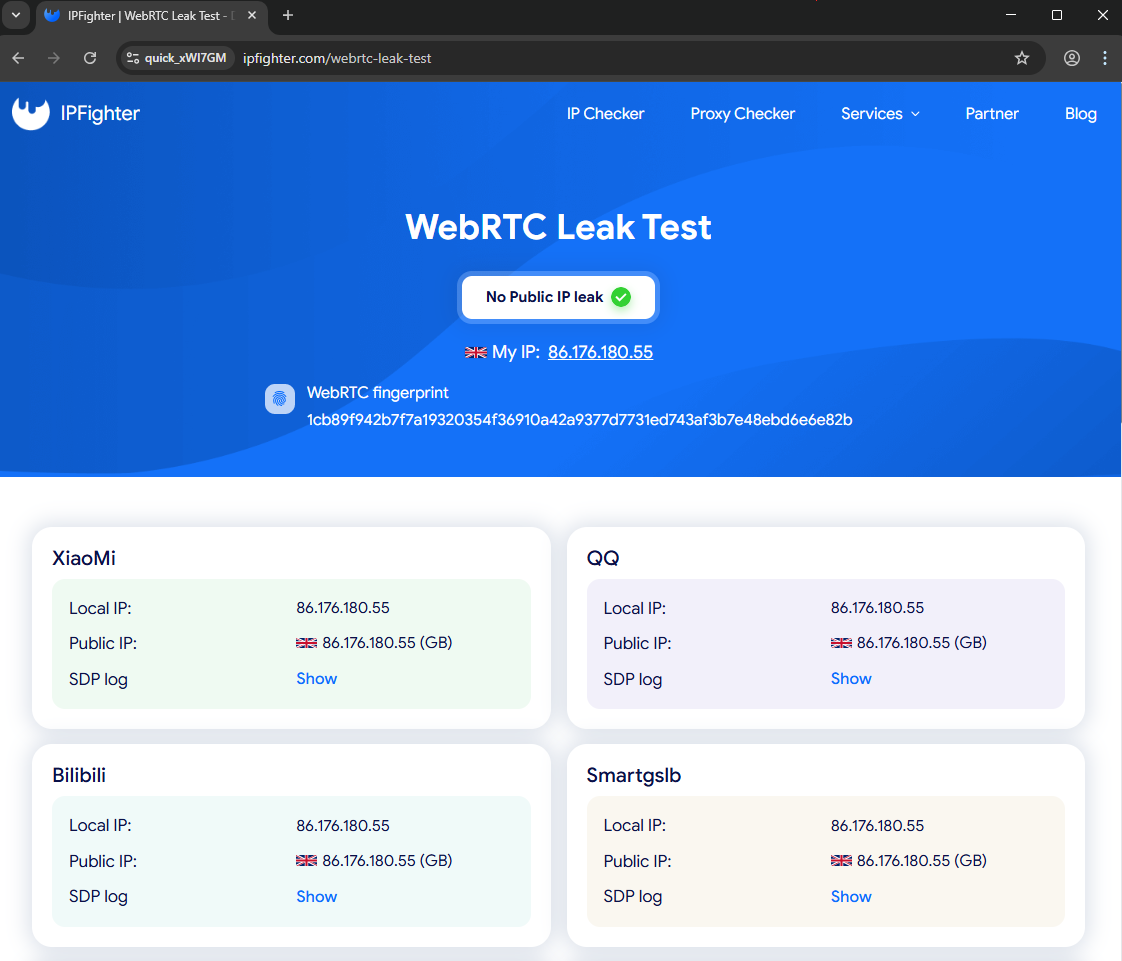

4. Cách kiểm tra rò rỉ WebRTC

Trước khi khắc phục, bạn cần xác định liệu rò rỉ WebRTC có đang xảy ra hay không. Quy trình kiểm tra rất đơn giản và chỉ mất vài phút. Bạn nên thực hiện kiểm tra mỗi khi đổi trình duyệt, thay VPN hoặc cấu hình lại Proxy.

Bước 1: Xác định IP thật

Tắt VPN hoặc Proxy.

Truy cập các trang kiểm tra như IPLeak.net, BrowserLeaks hoặc IPFighter.

Ghi lại địa chỉ IP công cộng do nhà mạng cấp. Đây là IP thật của bạn.

Bước 2: Kiểm tra khi đã bật VPN/Proxy

Bật VPN hoặc cấu hình lại Proxy như bình thường.

Truy cập lại cùng trang kiểm tra. Quan sát mục Public IP Address hoặc phần liên quan đến WebRTC.

Bước 3: So sánh kết quả

Nếu IP hiển thị vẫn trùng với IP thật ở bước 1, bạn đã bị rò rỉ WebRTC.

Nếu IP hiển thị là IP của VPN/Proxy và không có cảnh báo Potential Leak, cấu hình hiện tại đang an toàn. Hãy kiểm tra lại định kỳ để đảm bảo không phát sinh rò rỉ WebRTC khi cập nhật trình duyệt hoặc thay đổi mạng.

5. Cách chặn rò rỉ WebRTC

Sau khi xác định có rò rỉ WebRTC, bạn cần chọn phương án xử lý phù hợp với mục đích sử dụng.

Nếu chỉ lướt web cơ bản, việc tắt WebRTC có thể đủ. Nếu làm việc chuyên nghiệp hoặc quản lý nhiều tài khoản, cần cấu hình ở mức cao hơn.

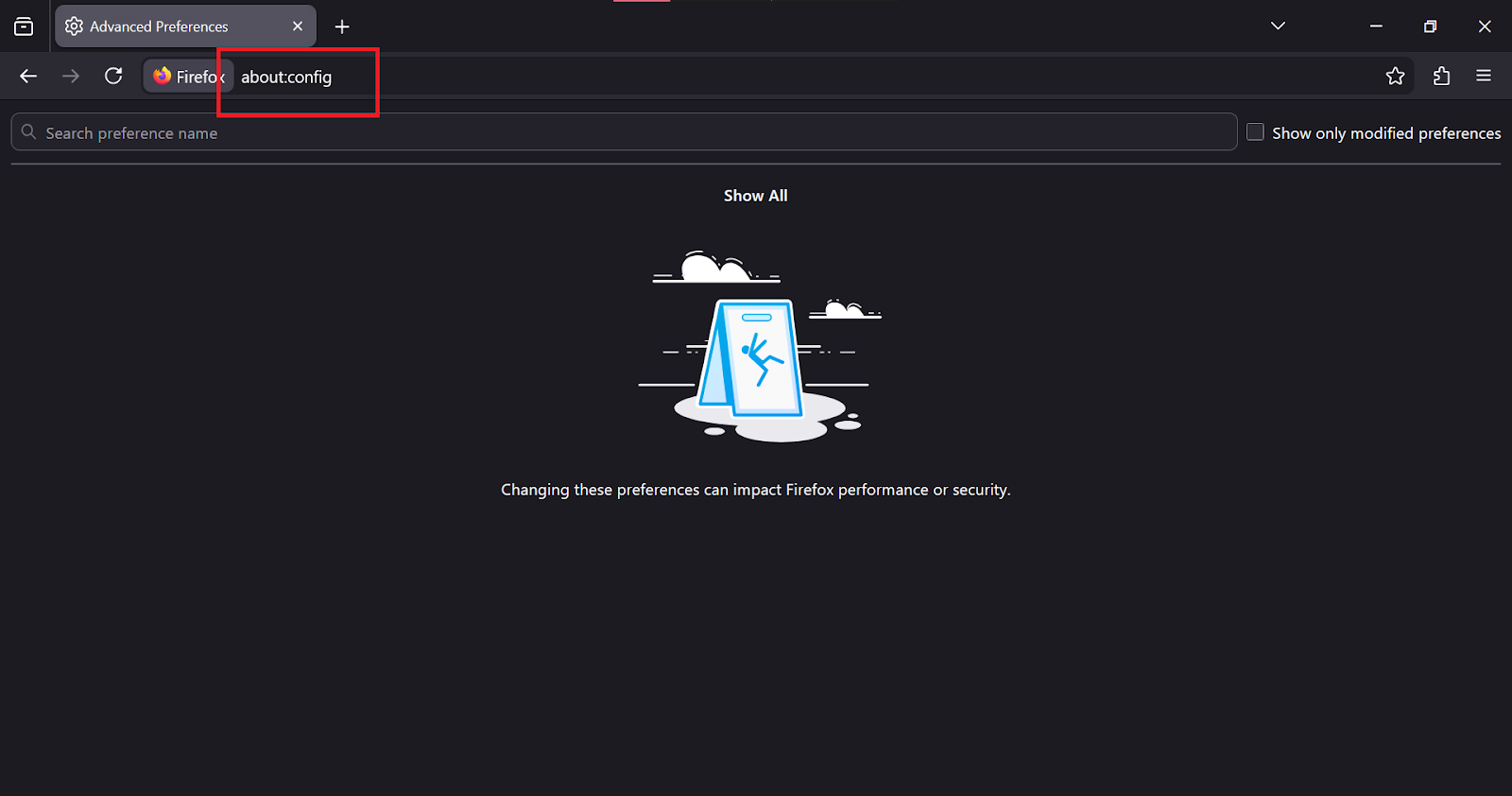

5.1: Tắt WebRTC thủ công

Cách này phù hợp khi bạn không cần gọi video hoặc truyền dữ liệu thời gian thực.

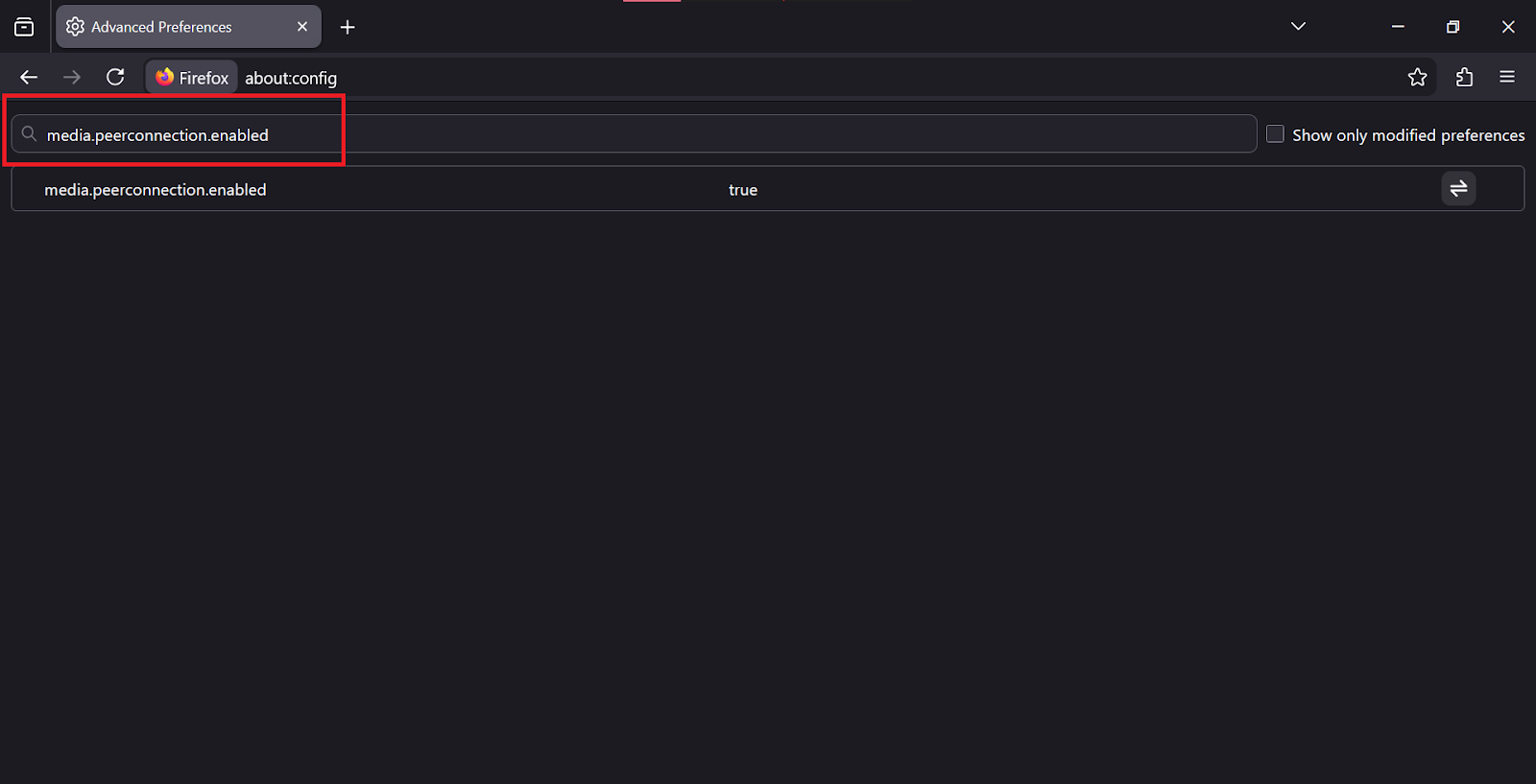

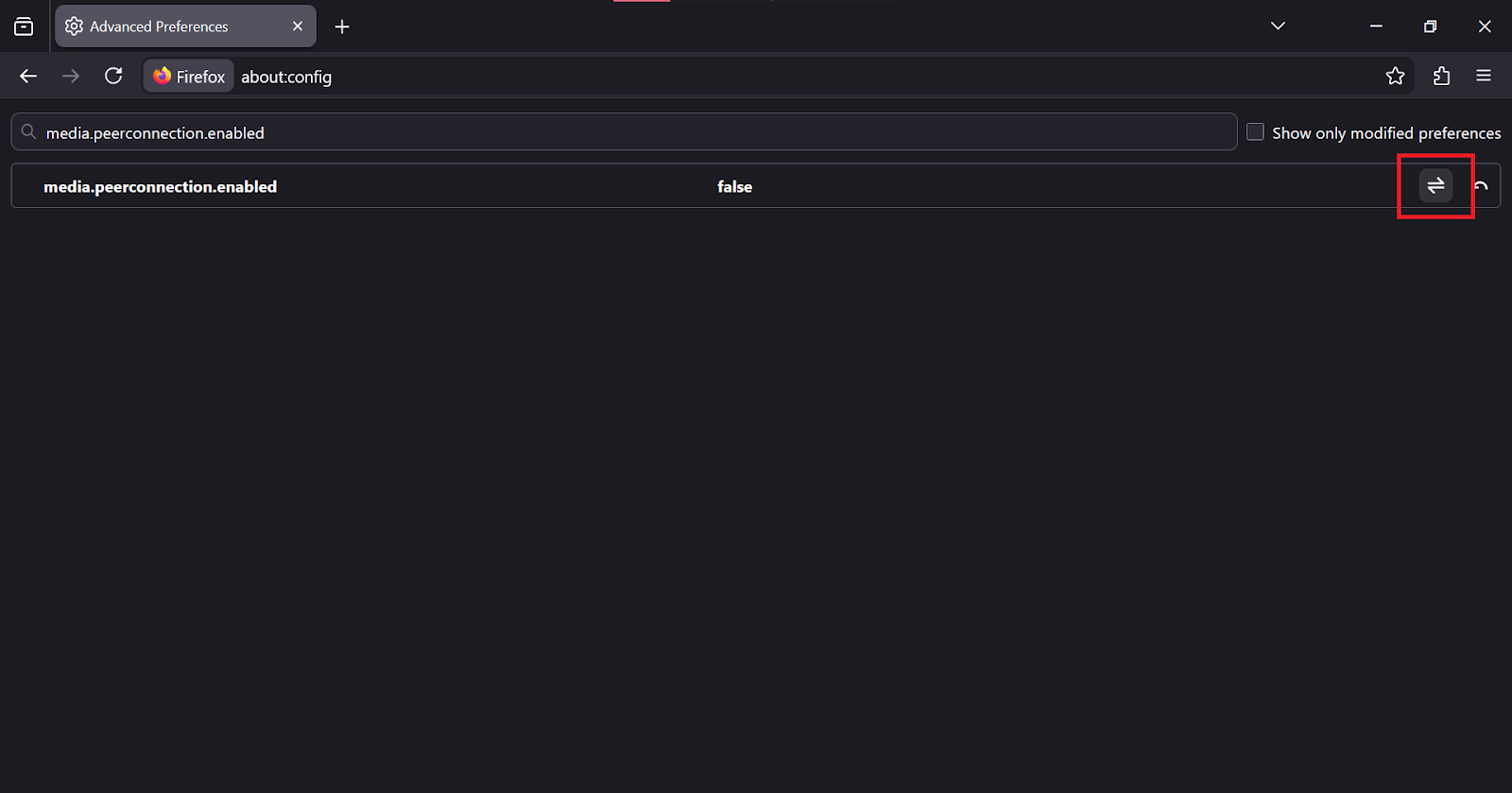

Trên Mozilla Firefox:

Bước 1: Gõ about:config vào thanh địa chỉ

Bước 2: Tìm từ khóa media.peerconnection.enabled

Bước 3: Chuyển giá trị từ true sang false

Thao tác này sẽ vô hiệu hóa hoàn toàn WebRTC và ngăn rò rỉ WebRTC ở cấp trình duyệt.

Trên Safari:

Bước 1: Bật menu Develop

Bước 2: Chọn Experimental Features

Bước 3: Kích hoạt WebRTC mDNS ICE candidates

Cách này hạn chế việc lộ IP công cộng trong quá trình ICE.

5.2: Sử dụng Extension

Một số trình duyệt không cho phép tắt WebRTC trực tiếp trong cài đặt. Các trình duyệt như Google Chrome, Microsoft Edge và Brave yêu cầu sử dụng tiện ích mở rộng.

Bạn có thể cài extension chuyên chặn WebRTC hoặc dùng tiện ích chính thức từ nhà cung cấp VPN như NordVPN hoặc ExpressVPN.

Extension sẽ can thiệp vào quá trình thu thập ICE và hạn chế rò rỉ WebRTC.

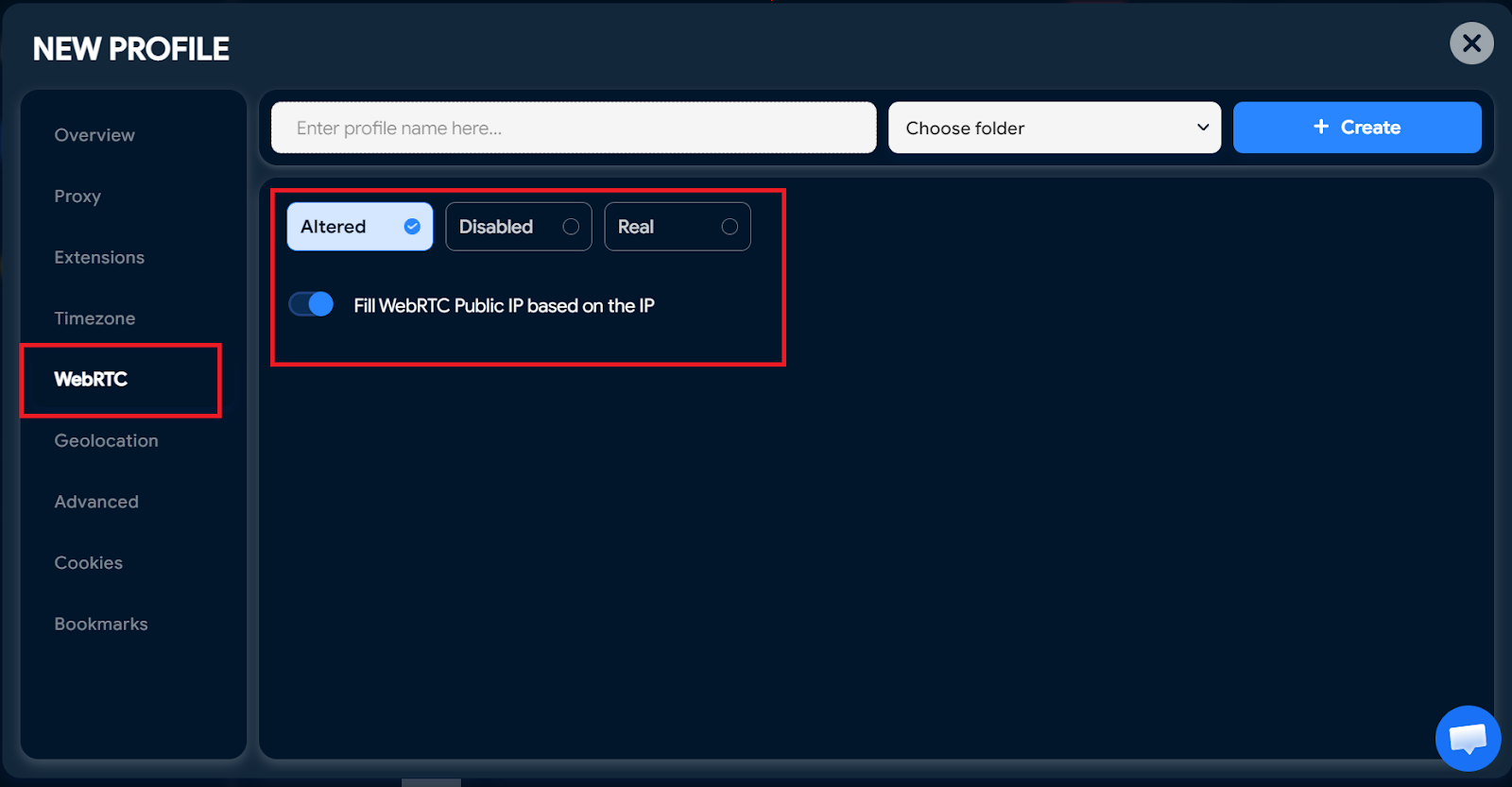

5.3: Lựa chọn công cụ phù hợp

Nếu yêu cầu bảo mật cao, nên sử dụng VPN trả phí có tích hợp WebRTC Protection ở cấp hệ thống.

Trong trường hợp sử dụng Proxy để quản lý nhiều tài khoản, bạn cần kết hợp với antidetect browser như Hidemyacc. Công cụ này cho phép cấu hình WebRTC theo đúng IP Proxy, tránh việc hệ thống trả về IP thật.

Với môi trường chuyên nghiệp, đây là giải pháp bền vững để kiểm soát rò rỉ WebRTC.

6. Kết luận

Rò rỉ WebRTC là lỗ hổng phổ biến nhưng thường bị bỏ qua khi sử dụng VPN hoặc Proxy. Chỉ cần một cấu hình sai, IP thật có thể bị lộ mà người dùng không nhận ra.

Nếu chỉ duyệt web thông thường, bạn có thể tắt WebRTC hoặc dùng extension để giảm rủi ro. Nếu làm việc với crypto, affiliate hoặc quản lý nhiều tài khoản, cần giải pháp bảo vệ ở cấp độ cao hơn.

Quan trọng nhất là kiểm tra định kỳ mỗi khi đổi trình duyệt, thay VPN hoặc cấu hình Proxy. Chủ động phát hiện và xử lý rò rỉ WebRTC là bước bắt buộc để duy trì ẩn danh và bảo mật lâu dài.

7. FAQ

1. Chế độ ẩn danh có ngăn rò rỉ WebRTC không?

Không. Chế độ ẩn danh chỉ ngăn trình duyệt lưu lịch sử, cookie và dữ liệu biểu mẫu. Nó không thay đổi cách WebRTC giao tiếp với website. Nếu trình duyệt vẫn bật WebRTC, IP thật vẫn có thể bị lộ thông qua rò rỉ WebRTC ngay cả trong Incognito.

2. Tắt WebRTC có làm hỏng trình duyệt không?

Không làm hỏng chức năng cốt lõi như đọc tin tức hoặc xem video. Tuy nhiên, các tính năng cần giao tiếp thời gian thực sẽ không hoạt động. Ví dụ: gọi video trên Google Meet, Discord hoặc Zoom phiên bản web. Nếu công việc phụ thuộc vào các dịch vụ này, bạn cần cân nhắc trước khi vô hiệu hóa hoàn toàn WebRTC.

3. Vì sao VPN không chặn được rò rỉ WebRTC?

Phần lớn VPN tạo đường hầm mã hóa cho lưu lượng mạng. Tuy nhiên, WebRTC là tính năng ở cấp trình duyệt. Nếu VPN không có cơ chế xử lý WebRTC riêng hoặc cấu hình trình duyệt xung đột, yêu cầu ICE có thể vượt khỏi đường hầm mã hóa. Khi đó, IP thật vẫn bị lộ dù VPN đang hiển thị trạng thái đã kết nối.

4. Rò rỉ WebRTC có nguy hiểm không?

Mức độ nguy hiểm phụ thuộc vào mục đích sử dụng. Với người dùng phổ thông, hậu quả có thể chỉ là bị theo dõi quảng cáo chính xác hơn. Nhưng với nhà báo, trader crypto hoặc người vượt kiểm duyệt, rò rỉ WebRTC là rủi ro nghiêm trọng vì nó tiết lộ vị trí và danh tính thực tế.

5. Rò rỉ WebRTC khác gì rò rỉ DNS?

Có sự khác biệt rõ ràng về cơ chế. DNS leak xảy ra khi truy vấn tên miền được gửi về máy chủ DNS của ISP thay vì DNS riêng của VPN. Rò rỉ WebRTC xảy ra khi trình duyệt trực tiếp cung cấp địa chỉ IP cho website để thiết lập kết nối P2P. Cả hai đều làm suy yếu quyền riêng tư, nhưng thông qua hai cơ chế kỹ thuật khác nhau.

6. Rò rỉ WebRTC có xảy ra trên điện thoại không?

Có. Trình duyệt di động như Google Chrome và Safari đều hỗ trợ WebRTC. Nếu VPN trên iPhone hoặc Android không có tính năng chặn rò rỉ tích hợp, IP thật vẫn có thể bị lộ giống như trên máy tính. Vì vậy, rò rỉ WebRTC không chỉ là vấn đề của desktop mà còn ảnh hưởng đến môi trường mobile.