¿Alguna vez has oído hablar de Telnet pero no estabas seguro de qué es o cómo funciona? En el mundo hiperconectado de hoy, Telnet fue una vez el "estándar de oro" para la gestión remota de dispositivos. En este artículo, Hidemyacc lo explicará todo, desde su definición e historia hasta sus aplicaciones prácticas y limitaciones críticas de seguridad

1. ¿Qué es Telnet?

Telnet (abreviatura de Teletype Network ) es un protocolo de red utilizado en Internet o en redes de área local para proporcionar una facilidad de comunicación interactiva bidireccional orientada a texto mediante una conexión de terminal virtual.

En esencia, permite conectarse a una computadora o dispositivo de red remoto (como un enrutador o un conmutador) y ejecutar comandos como si estuviera sentado físicamente frente a él. Si bien ha sido reemplazado en gran medida por protocolos más seguros, Telnet sigue siendo un elemento fundamental de la historia de Internet.

2. La historia de Telnet

Telnet se desarrolló en 1969 , comenzando con RFC 15, y posteriormente se formalizó en los primeros días de ARPANET , el precursor de la Internet moderna. Fue diseñado para proporcionar una interfaz de línea de comandos (CLI) remota en una época en la que las interfaces gráficas de usuario (GUI) aún no existían. Durante décadas, fue la forma principal para que investigadores e ingenieros accedieran a grandes computadoras centrales desde terminales remotas

>>>Ver más: ¿Qué es WLAN ? ¿WLAN y WiFi son lo mismo?

3. Cómo funciona Telnet: El modelo cliente-servidor

Telnet funciona en una arquitectura cliente-servidor sencilla:

- Cliente Telnet: El software o dispositivo utilizado por el usuario para iniciar la conexión.

- Servidor Telnet: el host remoto que acepta la conexión y permite el acceso a su sistema.

El proceso de conexión:

- El cliente inicia una solicitud al servidor a través del puerto 23 (el puerto predeterminado para Telnet).

- El servidor escucha la solicitud y establece una conexión TCP (Protocolo de control de transmisión).

- Una vez conectado, normalmente se le solicita al usuario un nombre de usuario y una contraseña.

- Después de la autenticación, el usuario obtiene acceso a la línea de comandos de la máquina remota.

>>>Ver también: ¿Qué es Postman ? Conozca la herramienta líder en pruebas de API.

4. Características principales y aplicaciones modernas

Aunque Telnet ya no es el estándar para inicios de sesión remotos generales debido a problemas de seguridad, sigue siendo una herramienta indispensable para administradores y desarrolladores de redes. Su ligereza le permite destacar en nichos técnicos específicos:

4.1. Pruebas de conectividad de puertos de precisión (El mejor aliado del administrador)

Hoy en día, Telnet se usa con mayor frecuencia para solucionar problemas de conectividad de red. Permite determinar si un servicio específico es accesible en un servidor remoto, lo que ayuda a distinguir entre un servicio inactivo y un firewall que bloquea la ruta.

- Cómo funciona: Al especificar un número de puerto después de la dirección IP, puede probar servicios específicos:

telnet 192.168.1.1 80:Pruebas para HTTP (servidores web).telnet 192.168.1.1 25:Pruebas para SMTP (servidores de correo electrónico).telnet 192.168.1.1 443:Pruebas para HTTPS (SSL/TLS).

- Interpretación de resultados: Si la pantalla se queda en blanco o muestra el mensaje "Conectado", el puerto está abierto. Si ve "Conexión rechazada" o "Conexión fallida", significa que hay un bloqueo o que el servicio no se está ejecutando.

4.2. Gestión de hardware heredado e integrado

Muchos dispositivos industriales, enrutadores Cisco más antiguos y sistemas integrados se construyeron mucho antes de que SSH se convirtiera en el estándar.

- Sistemas heredados: en entornos de laboratorio controlados o plantas industriales aisladas, Telnet todavía se utiliza para configurar hardware que no tiene la capacidad de procesamiento para manejar la gran sobrecarga de cifrado que requiere SSH.

- Simplicidad en la configuración: dado que no requiere una gestión compleja de claves SSH ni intercambio de certificados, permite una configuración casi instantánea del hardware interno durante la fase de preparación inicial.

4.3. Depuración de protocolos de aplicación

Telnet es una herramienta excelente para comunicarse directamente con los servidores de aplicaciones en su idioma nativo. Dado que Telnet envía los datos exactamente como se escriben, los desarrolladores lo utilizan para probar manualmente las API o los servidores de correo:

Solicitudes SMTP/HTTP manuales: un desarrollador puede conectarse a un servidor de correo electrónico a través del puerto 25 y escribir manualmente comandos como HELOo MAIL FROM:para ver exactamente cómo responde el servidor, lo que resulta invaluable para depurar errores "invisibles" en el código de la aplicación.

4.4. Eficiencia extrema y bajos costos operativos

A diferencia de los protocolos modernos que requieren "apretones de manos" complejos para establecer un túnel cifrado, Telnet es casi instantáneo.

Recursos mínimos: utiliza una cantidad mínima de CPU y RAM, lo que lo convierte en la opción ideal para probar la conectividad en dispositivos IoT (Internet de las cosas) de bajo consumo o durante recuperaciones críticas del sistema donde cada bit de recurso del sistema importa.

4.5. Acceso a servidores de información públicos

Aunque parezca increíble, una pequeña comunidad aún mantiene servidores accesibles por Telnet para la nostalgia y la información textual. Desde informes meteorológicos hasta sistemas de tablones de anuncios (BBS) e incluso juegos de texto (MUD, mazmorras multiusuario), Telnet ofrece un portal de regreso a la era textual de internet.

5. El fallo fatal: Seguridad y "texto plano"

La mayor desventaja de Telnet es que transmite datos en texto plano . Esto significa:

- Sin cifrado: sus nombres de usuario, contraseñas y cada comando que escribe se envían a través de la red exactamente como aparecen.

- Detección de paquetes: si un pirata informático utiliza una herramienta como Wireshark en la misma red, puede "detectar" fácilmente los paquetes y leer sus credenciales en texto sin cifrar.

- Ataques Man-in-the-Middle (MitM): sin cifrado, es fácil para los atacantes interceptar e incluso alterar la comunicación entre el cliente y el servidor.

Nota: Debido a estos riesgos, nunca debe usar Telnet en la red pública de internet. Solo debe usarse en redes internas aisladas y de alta seguridad.

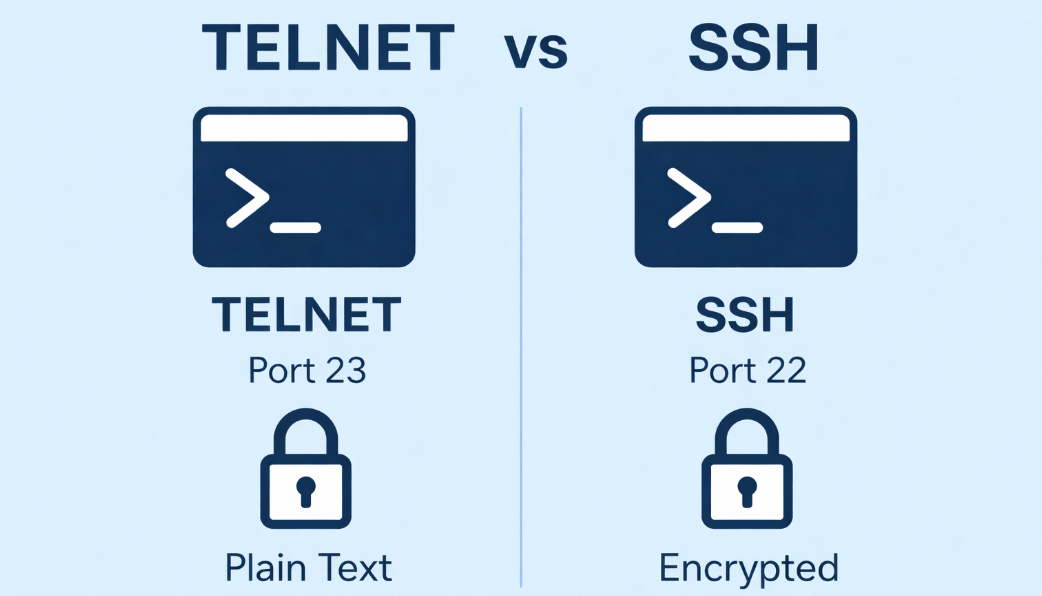

6. Telnet vs. SSH: ¿cuál usar?

Aunque Telnet y SSH son protocolos de red que permiten el control remoto de dispositivos, difieren significativamente en la gestión de datos y seguridad. Para comprender por qué SSH se ha convertido en el sustituto definitivo de Telnet en entornos modernos, veamos la tabla comparativa detallada a continuación.

| Característica | Telnet | SSH (Secure Shell) |

| Seguridad | Ninguna (Texto sin formato) | Alta (completamente cifrada) |

| Integridad de los datos | Vulnerable a la manipulación | Protegido por MAC (código de autorización del mensaje) |

| Autenticación | Nombre de usuario/contraseña básicos | Admite pares de claves pública/privada |

| Puerto estándar | 23 | 22 |

| Caso de uso | Pruebas internas, sistemas heredados | Servidores públicos, infraestructura moderna |

>>>VER MÁS: ¿Qué es un puerto en redes ? Funciones y cómo clasificarlas correctamente

7. Cómo habilitar Telnet

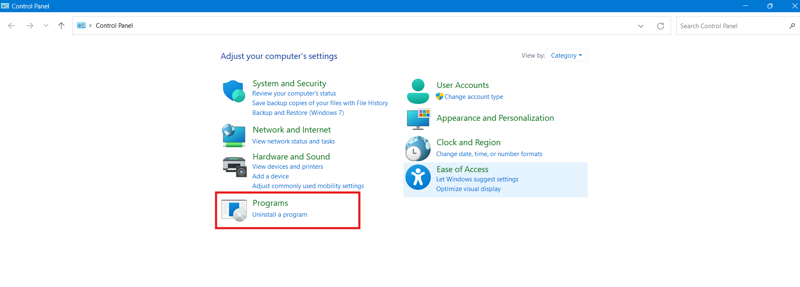

En Windows

De forma predeterminada, el cliente Telnet está deshabilitado en Windows 10 y 11. Para habilitarlo:

- Abra el Panel de control > Programas .

- Haga clic en Activar o desactivar características de Windows .

- Desplácese hacia abajo y marque la casilla Cliente Telnet .

- Haga clic en Aceptar y espere a que finalice la instalación.

En Linux/Mac

La mayoría de las distribuciones de Linux y macOS (a través de Homebrew) permiten usar Telnet a través de la Terminal

- Comando:

telnet [IP_Address] [Port] - Si no está instalado en Linux, use:

sudo apt-get install telnet(para Debian/Ubuntu).

8. Comandos comunes de administración remota

Cuando inicia sesión en un sistema remoto (a través de Telnet o SSH), estos comandos básicos son esenciales:

ls:Enumera los archivos en el directorio actual.cd [folder]: Cambiar directorio.pwd: Mostrar la ruta del directorio actual.mkdir: Crear una nueva carpetarm:Eliminar un archivo.grep:Buscar texto específico dentro de archivos.

9. Dato curioso: Star Wars vía Telnet

¿Sabías que puedes ver una versión ASCII de Star Wars: Una Nueva Esperanza usando Telnet? Es un clásico "Easter Egg" de internet.

Cómo hacerlo: Abra su terminal/símbolo del sistema y escriba: telnet towel.blinkenlights.nl (Nota: Esto requiere que su cliente Telnet esté habilitado).

10. Conclusión

Telnet fue un protocolo pionero que contribuyó a la creación del internet que conocemos hoy. Si bien su falta de seguridad lo hace inadecuado para servidores web modernos, sigue siendo una herramienta útil para el diagnóstico de redes y la gestión de hardware heredado. Sin embargo, para el 99 % de las tareas remotas, SSH es la opción más segura e inteligente.

>>> Artículo relacionado:

- Infraestructura de Internet : Qué es y por qué es importante

- ¿Qué es una VPN ? Cómo te protege de las amenazas en línea.

- ¿Qué son las direcciones MAC y cómo cambiarlas?

- DNS : el pegamento que mantiene unido a Internet

- Descripción general de la red PAN : todo lo que necesita saber